I disse PRISM- og overvåkningstider har personvern og sikkerhet på Internett fått betydelig mer oppmerksomhet. Men på nettet er ikke personvern noen selvfølge for de fleste. Ikke fordi det ikke finnes verktøy som i stor grad kan brukes til å redusere eller forhindre overvåkningen, men også fordi disse verktøyene for mange er ukjente eller for kompliserte å bruke.

Mozilla har i det siste kommet med to initiativer som skal kunne gjøre enklere for flere å ferdes anonymt og sikkert på weben.

Det første er en forslag om å integrere klienten for anonymiseringsnettverket Tor mer direkte med Firefox. Det er Brendan Eich, teknologisjef i Mozilla og oppfinneren av JavaScript, som først foreslo dette i begynnelsen av august. Arbeidet med en form for integrasjon eller bunting, har for lengst startet opp.

I praksis blir dette kanskje ikke så ulikt PirateBrowser, som The Pirate Bay kom med tidligere i august. Men Mozilla vil i større grad enn The Pirate Bay kunne gjøre tilpasninger i Firefox for å gjøre integrasjonen så sømløs som mulig.

Plug-n-Hack

Mozilla ønsker også å få til bedre integrasjon mellom nettleser og sikkerhetsverktøy i en noe større sammenheng. I midten av forrige uke Plug-n-Hack (PnH) introdusert. Dette er en foreslått standard for å definere hvordan sikkerhetsverktøy bedre kan samhandle med nettlesere generelt, altså ikke bare med Firefox. I dag krever slik integrasjon både plattform- og nettleserspesifikke utvidelser.

I blogginnlegget, som er skrevet av Simon Bennetts, en sikkerhetsingeniør i Mozilla, nevnes oppsettet av en proxy som avskjærer HTTPS-trafikk, som eksempel. For å få denne til å fungere, må både nettleser og verktøyet konfigureres. I tillegg må verktøyets sertifikat importeres inn i nettleseren. Dette gir mange potensielle feilkilder som kan være vanskelig for særlig nybegynnere å identifisere.

Med PnH skal ikke bare integrasjonen og oppsettet gjøres enklere. Tanken er også at man kan redusere behovet for å veksle mellom nettleseren og sikkerhetsverktøyet, ved at man kan anroper funksjonalitet i sikkerhetsverktøyet direkte fra nettleseren.

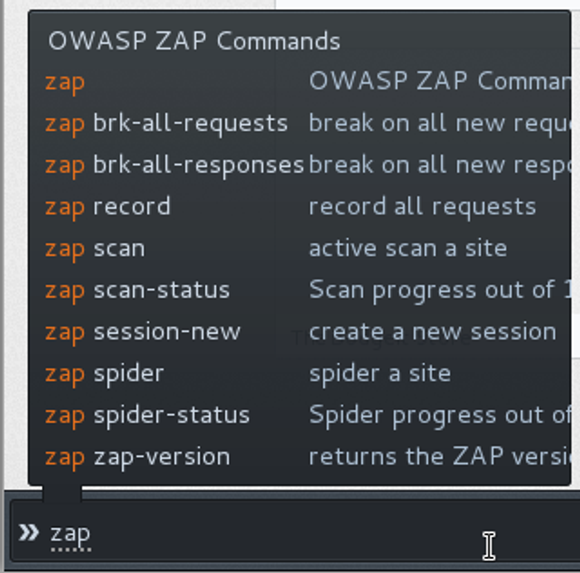

Plug-n-Hack gjør det nemlig mulig for sikkerhetsverktøy å deklarere i et manifest hvilken funksjonalitet som skal være tilgjengelig på denne måten. I Firefox skal kommandoene gjøres tilgjengelige gjennom det grafiske kommandolinjeverktøyet i Developer Toolbar. Mozilla mener at det først og fremst er applikasjonsutviklere og -testere som vil ha behov for slik funksjonalitet.

På lenger sikt, i en fase 2, er tanken at det gjøres mulig for nettleserne å kunngjøre sine egenskaper til sikkerhetsverktøyene. Dette skal gjøre det mulig for verktøyene å hente informasjon direkte fra nettleseren, samt å bruke nettleseren som en utvidelse av sikkerhetsverktøyet.

Implementering

PnH kan allerede testes dersom man har Firefox 24, som foreløpig er i en betautgave, og nettleserutvidelsen Ringleader.

Foreløpig støttes PnH av sikkerhetsverktøyet OWASP Zed Attack Proxy (ZAP), men også Burp Suite skal få støtte for protokollen om ikke så lenge.

Mozilla implementering av Plug-n-Hack er gitt ut med Mozilla Public License 2.0, noe som innebærer at den fritt kan implementeres i kommersielle produkter.

Les også:

- [12.08.2013] Omgår sensur med ny nettleser