Dragos Ruiu har satt sitt gode navn og sine femten års fartstid som respektert sikkerhetsekspert på spill.

Ganske alene hevder han å ha oppdaget et av de mest avanserte tilfellene av ondsinnet kode som verden har sett til nå.

Den anerkjente kanadieren, mest kjent som grunnlegger av sikkerhetskonferansen CanSecWest og den mye omtalte Pwn2Own, et slags uoffisielt hacker-VM, mener å ha avdekket en mystisk skadevare døpt «BadBIOS».

%25201%2520(2)%2520(1).png)

Dets egenskaper er som tatt rett ut av en sci-fi-thriller, skrev Ars Technica om fenomenet i forrige uke.

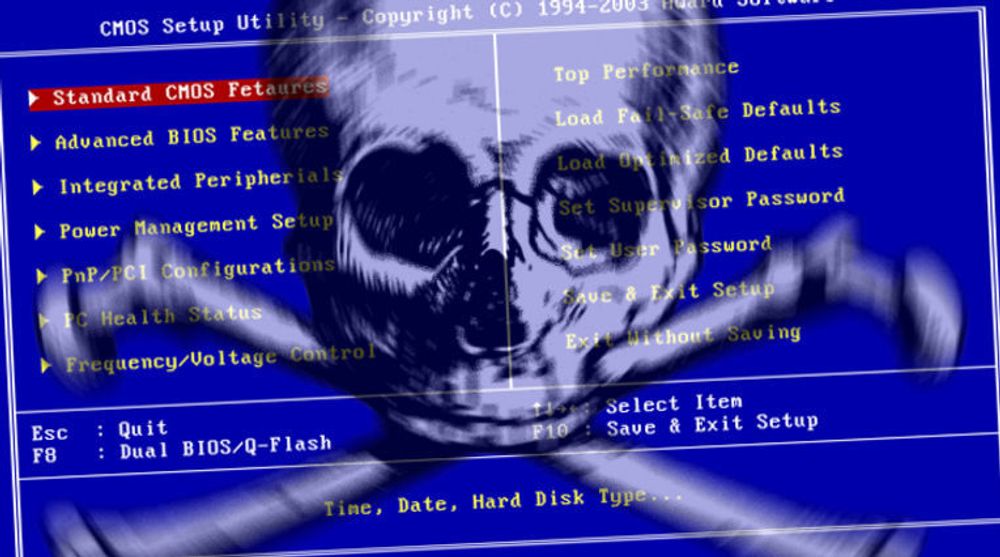

BadBIOS hevdes å kunne infisere BIOS eller etterfølgeren UEFI, altså det laveste nivået på en datamaskin som er lagret i fastvare (firmware) – som lastes inn før operativsystemet, på alt fra Windows-maskiner til Mac OS X, BSD og Linux-varianter.

Og kanskje mest imponerende: BadBIOS skal kunne overføre data mellom infiserte maskiner, selv i tilsynelatende helt isolert tilstand med nettverkskabler trukket ut, samt alle kort for WiFi eller bluetooth fysisk fjernet.

Dragos teori er at skadevaren kan kommunisere ved hjelp av høyfrekvente lyder sendt mellom pc-enes høyttalere og mikrofoner.

Ifølge Ars Technica fattet Dragos Ruiu sine første mistanker allerede i 2010, da en nyinstallert Mac spontant oppdaterte BIOS og deretter nektet å la seg boote fra CD-ROM.

De siste ukene har han begynt å redegjøre stadig mer inngående om sin etterforskning av mysteriet, som skal ha ridd maskinene i laben hans som en mare. BadBIOS skal ifølge sikkerhetskonsulenten ha «selvreparerende» egenskaper og det skal være svært vanskelig å rense infiserte maskiner.

– Infiserte systemer ser ut til å reprogrammere flash-kontrolleren på USB-minnepinner for å angripe BIOS. Det er svært vanskelig å hente ut data fra kompromitterte maskiner, skriver Dragos i en melding på Google+.

Bransjekolleger og sikkerhetmiljøer verden over venter nå i spenning på bevis som kan underbygge påstandene om oppdagelsen hans. Så langt har Dragos verken delt lydprøver eller biter av koden med andre.

Norman: Dette kan stemme

digi.no har spurt store deler av det norske IT-sikkerhetsmiljøet om å gi sine betraktninger om BadBIOS, slik det hittil er beskrevet av Dragos Ruiu selv og i ulike amerikanske presseoppslag.

– Vi følger saken nøye, og foreløpig er det for lite data til å bekrefte aller avkrefte dette konkrete tilfellet. Men det som beskrives er mulig, ja, skriver produkt- og teknologidirektør Arne Uppheim i Norman Safeground.

Uppheim tror det dreier seg om infeksjon via minnepinne. Han understreker at man kan overføre data mellom infiserte maskiner gjennom ikke-hørbar audio.

– Det er absolutt mulig og demonstrert i andre tilfeller. Hvorvidt lydchip-firmware er kompromittert og andre detaljer er for tidlig å si noe om inntil det slippes mer dokumentasjon, mener Norman-direktøren.

Førsteamanuensis Hanno Langweg ved NISlab, det internasjonale forskningsmiljøet for informasjonssikkerhet ved Høgskolen i Gjøvik har følgende å si:

– Rent teknisk sett, så kan man tenke seg en slik type skadevare, men Occam's Razor tilsier at det antagelig finnes en enklere forklaring for fenomenet. Situasjonen som beskrives krever avansert teknologi for overføring av lydsignaler og krever BIOS-modifikasjoner som er ikke trivielt å utvikle og installere. Samtidig ser det ut til at det ikke finnes andre publiserte tilfeller av denne type skadevaren.

– Skummelt

Watchcom-sjef Fred Habberstad påpeker at de egentlig har for lite informasjon til å gi en kvalifisert uttalelse som går utover det Ars Technica-artikkelen beskriver. Han gir likevel følgende betraktning:

– Vi mener at dette kan minne om en urban myte – men på den annen side er opphavsmannen til historien en relativt troverdig sikkerhetstraver. Hvis spesielt kapabiliteten til å omgå air gaps ved å bruke lyd (over frekvensområdet de fleste kan høre, ifølge en spektrumanalyse) er jo dette scary shit! skriver Habberstad.

Også eksperter fra Telenors sikkerhetssentral (TSOC) i Arendal er delt i synet på BadBIOS. Det er mulig å lage en slik skadevare, men så langt er tilfellet for dårlig dokumentert, mener de.

– Det har vært en del snakk om en påstått ny og veldig avansert malware som er blitt kalt «BadBIOS». Det er mye forvirring og mye tvil rundt noe av det som er kommet ut, og om noe av det i det hele tatt stemmer, uttaler Jan Roger Wilkens, ansvarlig for sikkerhetsprodukter i Telenor.

– Mye av det Dragos Ruiu skriver om er jo mulig i teorien, men om det faktisk rammer han eller ikke, er ikke så lett å uttale seg om, når alt er så dårlig dokumentert/bevist.

Wilkens viser til et blogginnlegg fra Errata Security som en av de beste gjennomgangene av saken så langt.

Innlegget som er skrevet av Robert Graham, også han er anerkjent ekspert, innleder med at viruset, slik det blir beskrevet, fremstår som mer avansert enn Stuxnet og Flame, to tidligere kjente eksempler på skadevare som eksperter er enige om ble utviklet av nasjonalstater som kybervåpen. Men Graham vil ikke driste seg til å konkludere før funnene blir bekreftet av flere kilder. (Det kan jo tenkes at Dragos er rammet av et alvorlig tilfelle av psykotisk paranoia...)

Dragos Ruiu har nå en jobb å gjøre med å overbevise sine bransjekolleger. På Twitter skriver han at han vil dele skadevaren med andre.

Les også:

- [03.07.2014] Hackergruppe angriper kraftsektoren

- [31.03.2009] Forskere skrev BIOS-virus