I kjølvannet av Snowden-avsløringene om USAs massive overvåking av internett bestemte en gruppe forskere med bakgrunn fra MIT og CERN å etablere en trygg, brukervennlig e-posttjeneste.

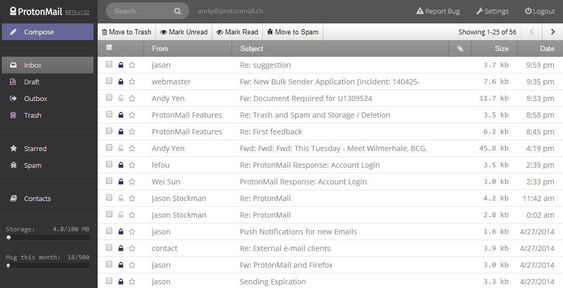

Resultatet ble ProtonMail som holder til i Sveits. Dette er en gratis webtjeneste – av utseende ikke ulik Gmail – men basert på åpen kildekode, sterk kryptering og aller viktigst, laget etter zero knowledge-prinsippet.

Det betyr at utviklerne teknisk kan bevise at ingen andre enn brukerne selv kan titte på meldingene som strømmer gjennom løsningen. Dette er ekte ende-til-ende-kryptering.

«NSA-sikker»

Mister du din private krypteringsnøkkel nytter det heller å komme gråtende til leverandøren. På samme måte kan leverandøren heller ikke utlevere noe til for eksempel myndigheter.

I fjor omtalte Forbes tjenesten som «det eneste e-postsystemet NSA ikke kan skaffe seg adgang til». Nå holder neppe den påstanden stikk, det finnes flere løsninger med ende-til-ende-kryptering, men få er like brukervennlige og enkle å komme i gang med.

Nede på fjerde dagen

Denne uken ble tjenesten rammet av flere massive tjenestenektangrep (DDoS), som startet tirsdag og fortsatt pågår.

Det rammer ikke bare de vel 500.000 brukerne. Også internett-infrastruktur i Sveits og Tyskland skal ha fått unngjelde.

Sabotasjen består av enorme mengder med datatrafikk, i praksis rent støy, der hensikten er å gjøre en ressurs på internett utilgjengelig for omverden.

Angrepet og omfanget blir beskrevet som usedvanlig sofistikert på en midlertidig blogg, som ProtonMail så seg nødt til å opprette for å informere om hendelsen.

Betalte pengekrav

Proton Technologies, selskapet bak tjenesten, opplyser at de mottok pengekrav fra en gruppe kriminelle, som ifølge sveitsiske myndigheter har stått bak en serie andre DDoS-angrep den siste tiden.

De antar også at det er snakk om to ulike grupperinger som bombarderer dem med søppeltrafikk.

Én av disse forlangte at Proton måtte betale opptil 15 bitcoin, som etter gjeldende kurs har en verdi på drøyt 50.000 norske kroner, ellers ville angrepene fortsette.

Medgründer i Proton Technologies, Andy Yen, bekrefter overfor Forbes at de valgte å betale utpresserne på onsdag.

– I praksis ble vi tvunget til å betale av vår internettleverandøren og datasenter, fordi den utilsiktede skaden (eng. collateral damage) simpelthen ble for stor for dem. Men jeg klandrer ikke dem for dette, sier Yan.

Angrepene fortsetter

Det hjalp bare så altfor lite. Etter en kort pause startet DDoS-angrepene igjen, og denne gangen tiltok angrepet ganske kraftig i styrke.

– Den andre angriperen demonstrerer et nivå som er mer sofistikert enn noe annet vi har sett i Sveits før. De tok ned en hel internettleverandør bare for å ramme oss. Å gjøre noe slikt krever kapasiteter du typisk bare finner hos statlige aktører, hevder Andy Yen.

Ifølge ProtonMail er de rammet av et koordinert angrep som overstiger 100 Gbps. Trafikken skal ha slått ut mer enn bare ISP-en og datasenteret. Også rutere i Zürich, Frankfurt og flere andre noder tilhørende leverandøren deres blir nevnt. Det oppgis at hundretalls andre selskaper er berørt.

We are seeking a datacenter in Switzerland brave enough to host ProtonMail, many are afraid due to the magnitude of the attack against us.

— ProtonMail (@ProtonMail) November 5, 2015

I skrivende stund fredag er nettstedet og tjenesten fortsatt under angrep og fremstår som utilgjengelig for besøkende.

Tjenesten har startet en innsamlingsaksjon der pengene skal gå til å ruste opp forsvarsverket, et såkalt Defense Fund. ProtonMail er for øvrig basert på kronerulling. Ved hjelp av såkalt folkefinansiering eller crowdfunding hentet de i fjor inn 550.000 dollar.