Dette var grepene som reddet Gran kommune fra en potensiell katastrofe

Tirsdag 17. desember er i utgangspunktet en helt vanlig førjulsdag på rådhuset i Gran kommune. De fleste forbereder seg på juleferien som bare er noen dager unna, og inne hos IKT-avdelingen i kommunen er det lite som tyder på at dette skal bli en av de mest dramatiske dagene de har hatt på jobb.

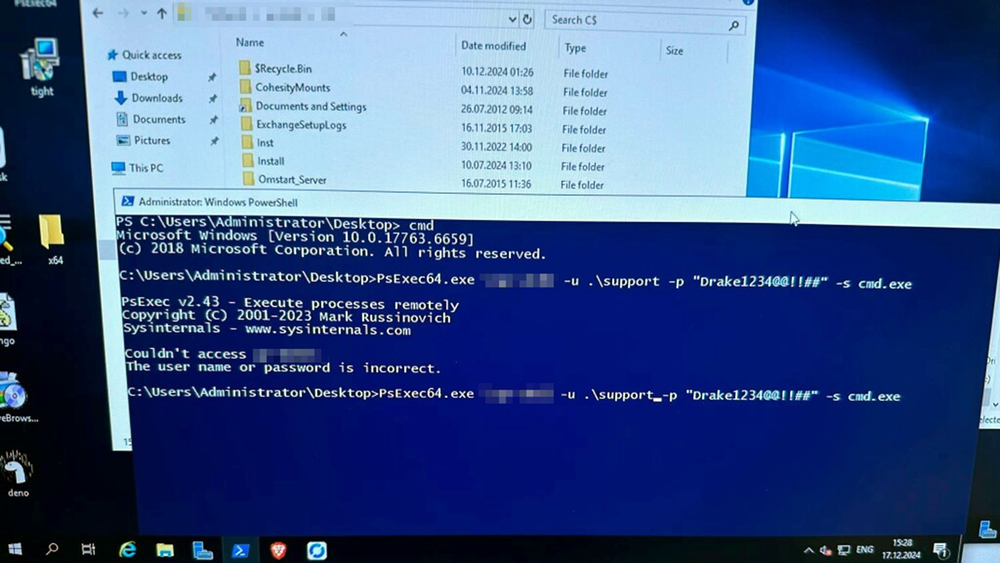

Når klokka runder halv fire på ettermiddagen, skal en av de fire ansatte på IKT-avdelingen gjennomføre en rutineoppgave på én av kommunens servere. Idet han logger seg på tar det ikke mer enn noen sekunder før han skjønner at noe er alvorlig galt – for på skjermen foran ham ser han at et kommandovindu allerede er åpent, og kommandoene som kjøres ser veldig mistenkelige ut.

Reaksjonen fra den ansatte og resten av kommunen de neste minuttene og timene sørger for at Gran kommune slipper unna det verst tenkelige scenarioet – hvor mengder av persondata kunne blitt stjålet og alle kommunens systemer potensielt kunne blitt kryptert og dermed utilgjengelige for både ansatte og innbyggere.

– Det at Gran selv oppdaget dette på et relativt tidlig stadium reddet dem fra det som sannsynligvis ville vært enormt store konsekvenser. Det er ingen tvil om at de var heldige som oppdaget det på tidspunktet de gjorde, men de fortjener også skryt for hvor raskt og riktig de reagerte når de oppdaget at noe var galt, forteller Håkon Prestvik. Han er fagleder for hendelseshåndtering i Defendable og var en del av teamet som kastet seg i bilen for å bistå Gran noen timer senere.

Men hva skjedde egentlig denne desemberdagen? Og hvordan kom angriperne seg inn?

– Vi var skeptiske, men stolte ikke på magefølelsen.

Som mange andre virksomheter, hadde Gran kommune i årevis brukt en Citrix-løsning for å gi egne ansatte og eksterne med behov tilgang til kommunens systemer. En stund før den skjebnesvangre desemberdagen gikk imidlertid den gamle løsningen ned.

– Da tok IKT-avdelingen en avgjørelse om at løsningen var for gammel til å fikse, og det ble vurderte flere løsninger for hva vi skulle gjøre. Da kom det frem at vi hadde en løsning som allerede ble brukt internt, og at vi kunne åpne denne for en ekstern part som trengte tilgang til våre systemer, forteller kommunalsjef for Stab og støtte, Ellen Sagengen.

Dette fungerte strålende en god stund, men høsten 2024 kom det flere forespørsler om Gran hadde mulighet til å åpne for at de ansatte hos den andre virksomheten også kunne koble seg på fra hjemmekontor.

– IKT var ganske skeptiske til dette i utgangspunktet, men etter flere diskusjoner hvor vi ble forsikret om at det skulle sikres godt med blant annet krav om tofaktor-innlogging gikk vi litt motvillig med på å åpne tilgangen til løsningen for andre IP-adresser enn den som tilhørte kontoret til den andre virksomheten. Vi stolte rett og slett ikke på magefølelsen vår, sier hun.

Og akkurat denne tilgangen fra internett skulle vise seg å være den utløsende faktoren for det som skjedde noen måneder senere.

Bokstavene som skremte en hel bransje

Nesten nøyaktig tre år før den ansatte hos Gran oppdaget at uvedkommende hadde tilgang til systemet deres, satte en sårbarhet kalt Log4Shell IT-verdenen på hodet.

Serveren hos Gran kommune, som tidligere kun var tilgjengelig fra det interne nettverket og fra nettverket til noen få andre aktører, var ikke patchet. Og siden den var tilgjengelig for bruk på hjemmekontor, betød det at den sårbare løsningen var tilgjengelig på internett.

– Vi ser at utnyttelse av kjente sårbarheter i internetteksponerte tjenester er en veldig vanlig inngangsvektor for trusselaktører. De scanner jevnlig alt de finner av tilkoblede enheter for å lete etter noe de kan utnytte, forteller Prestvik i Defendable.

Han påpeker at selv om det var Log4Shell-sårbarheten som ble brukt hos Gran kommune, er ikke sårbarheten i seg selv det viktigste.

– Alle bør ha en komplett oversikt over alle kritiske systemer som er koblet til internett og hva de kjører av programvare. Uten en sånn oversikt er det umulig å vite hvilke sårbarheter en angriper kan utnytte for å komme seg inn, sier han.

Tilgang til kommunens systemer

Da Gran selv oppdaget angriperne, satte de raskt i gang med å finne ut av hvor alvorlig det var og hvordan de kunne begrense konsekvensene så mye som mulig.

– En halvtime etter at den ansatte oppdaget den unormale aktiviteten tok vi kontakt med Helse- og KommuneCERT og fikk ganske raskt avklart at dette var en alvorlig hendelse. De rådet oss til å ta kontakt med eksperter som er en del av NSMs kvalitetsordning for håndtering av cyberhendelser, og vi hadde heldigvis bare noen måneder tidligere blitt med på en rammeavtale for cybersikkerhet i regi av det regionale nettverket Digi Innlandet, forteller Sagengen i Gran kommune.

Mens de fleste andre i Norge setter middagen på bordet, trykker Sagengen på den store, røde knappen. Det betyr at hun varsler kommuneledelsen om en mulig krisehendelse, mens IKT-avdelingen tar kontakt med Defendable for å få hjelp til å analysere og håndtere hendelsen.

– Vi merket med én gang at dette var noe Defendable hadde masse erfaring med fra tidligere. De kom kjapt i gang og hadde en veldig ryddig og profesjonell prosess rundt akkurat hvilke steg vi burde ta i hvilken rekkefølge, sier Sagengen.

Gjennom den første kvelden og natten blir det fort tydelig at angriperne har skaffet seg tilgang til Gran kommunes IT-systemer gjennom blant annet å opprette nye administratorbrukere på domenekontrolleren. Det tydet på at det kun var snakk om kort tid før det potensielt kunne vært katastrofalt for både kommunen og innbyggerne.

– Når en angriper har kommet såpass langt i prosessen er vår anbefaling som regel å koble alt fra internett. Det gjør at vi får litt mer ro til å jobbe strukturert med å finne ut hva som har skjedd, samtidig som det hindrer angriperne fra å gjøre mer skade. Det er en avgjørelse som alltid får store konsekvenser for en virksomhet, uansett om det er en privat bedrift eller en kommune, men alternativet er som regel mye, mye verre, sier Prestvik i Defendable.

Juleferien nærmer seg

I løpet av kvelden, natta og dagen etter får Defendable, med god hjelp fra Helse- og KommuneCERT, analysert serverne og skaffer seg en oversikt over hva som har skjedd.

Sammen med kommunens IKT-avdeling jobber håndteringsteamet effektivt og strukturert med å finne ut hva som har skjedd, så kommunen kan finne en så rask vei som mulig tilbake til normal drift uten at det går på bekostning av sikkerheten.

Det tar ikke lang tid før det blir avklart at Log4Shell-sårbarheten var den initielle angrepsvektoren, men det holder ikke å fjerne den sårbare serveren fra internett og åpne opp igjen. Angriperne har sikret seg tilgang i nettverket med flere egne brukere, så det gjelder å gå møysommelig gjennom alt som finnes og sørge for at angriperne ikke har noen vei inn igjen når nettverket kobles på internett.

Denne opprydningsjobben tar tid, men etter intensiv jobbing de første dagene ble det bestemt at de som jobbet med hendelsen kunne ta juleferie og gjenoppta jobben når julemiddagen var vel fortært og gavene åpnet.

– Det betød noen ekstra dager med nedetid i internettforbindelsen for vår del, men det er samtidig veldig viktig å huske på belastningen fagressursene står i under en hendelse som dette. Ved å sende dem hjem på en velfortjent juleferie kunne vi være tryggere på at vi hadde opplagte ressurser som kom tilbake. Når vi i tillegg var trygge på at den umiddelbare faren var over, ble det valget enkelt, forteller Sagengen hos Gran kommune.

I tillegg til jobben som ble gjort fikk Gran kommune på plass nød-MDR fra Defendable. Dette er en ekspress-løsning for Defendables MDR-tjenester som overvåker og beskytter IT-miljøet 24 timer i døgnet, med et ekstra fokus på å oppdage aktivitet som er knyttet til den opprinnelige hendelsen.

Mye som gjenstår

Selv om den umiddelbare faren var over før juleferien, gjensto det mye jobb med å rydde opp før alle systemene kunne settes tilbake på nett. Det innebar blant annet å gå gjennom alle brukerne og tilbakestille alle passord og tofaktor-innlogginger.

I begynnelsen av januar var systemene til Gran kommune tilbake i vanlig drift, men Sagengen sier at neste fase allerede er i gang.

– Denne hendelsen har satt IT-sikkerhet på kartet hos hele kommunen, og Defendable har gitt oss gode råd om hvilke grep vi bør ta videre. Nå gjenstår jobben med å implementere flere av disse tiltakene så vi kan tilby trygge tjenester til alle innbyggerne våre i årene som kommer.

Ett av rådene fra Defendable har vært å etablere permanent MDR-tjeneste for kommunen. I analysen av hendelsen så man fort at teknologien hadde varslet om ondsinnet aktivitet, men i en hektisk hverdag var det ingen som hadde tid til å følge aktivt med på disse alarmene.

– Det å sette opp og analysere alarmer som dukker opp krever både tid og erfaring. De aller færreste har kapasitet til å følge med på hva som skjer i sanntid hver eneste dag. For ikke å snakke om kvelder, helger og ferie. Men det å fange opp ondsinnet aktivitet tidlig er noe av det aller viktigste i moderne sikkerhetsarbeid. Du kan ha så mange verktøy du vil, men om du ikke får med deg når de reagerer er du like langt, avslutter Prestvik i Defendable.