Det melder selskapet F-Secure som bestemte seg for å undersøke etter at flere av deres sikkerhetsforskere mottok kontaktforespørsler på LinkedIn.

Undersøkelsene avdekket at profilene var falske.

Hvem som står bak er ikke kjent, men kontoene fremstilte ulike personer som hevdet å jobbe med rekruttering av sikkerhetsspesialister.

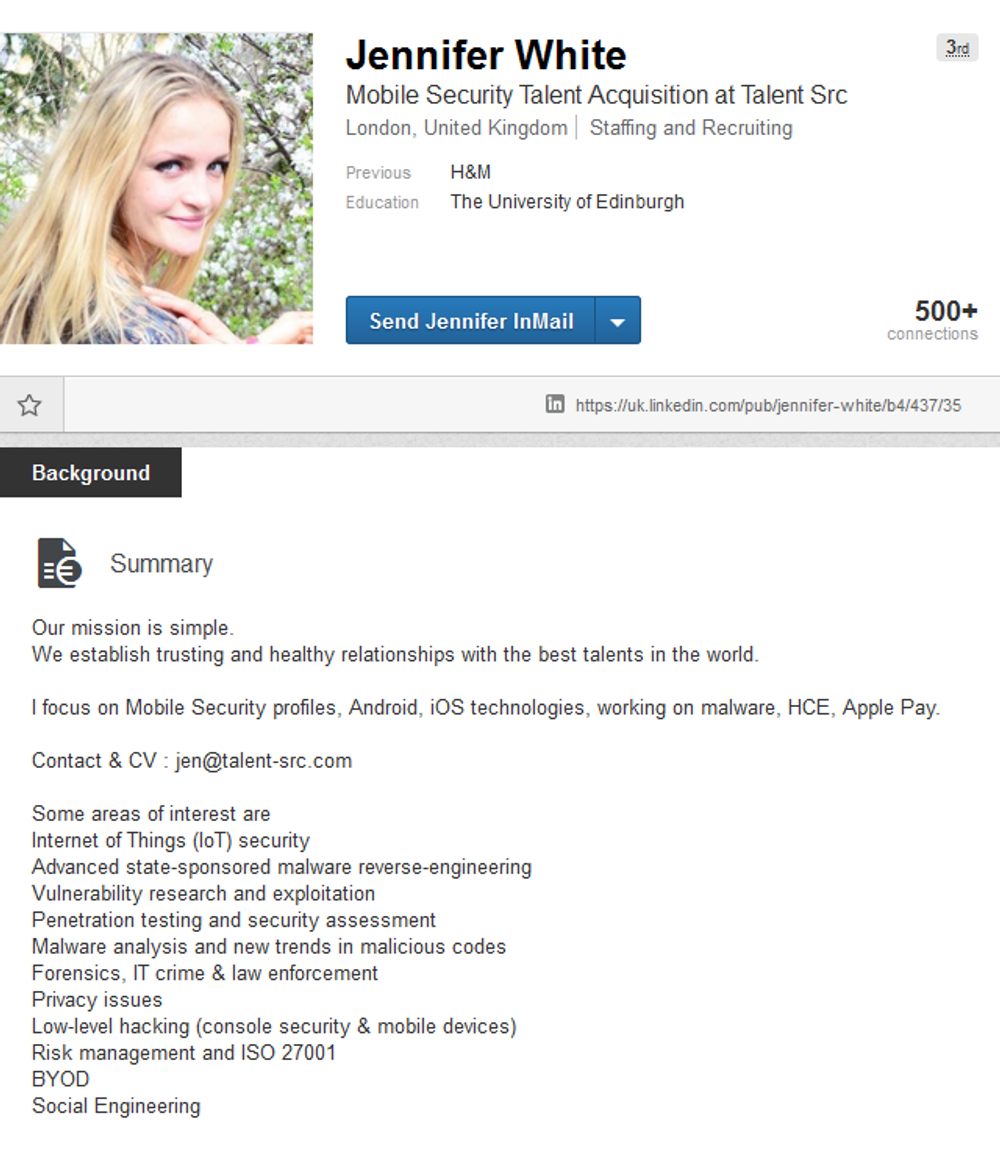

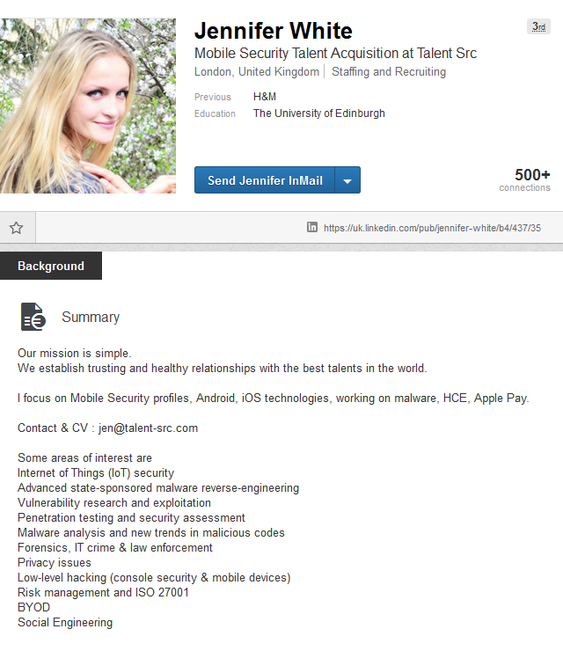

Det inkluderte Jennifer White fra det London-baserte firmaet Talent Src. En tilsynelatende driftig kvinne som blant annet ramset opp penetrasjonstesting, personvern, mobil sikkerhet og sosial manipulasjon på listen over sine interesseområder.

Firmaet eksisterer ikke. Logoen var en dårlig kopi av et annet selskaps logo. Jennifers ett dusin «kollegaer» var også falske profiler. Mange av profilbildene later til å ha vært rappet fra Instagram.

Alle de falske kontoene ble slettet etter kort tid, opplyser F-Secure.

De viser til at også en sikkerhetsanalytiker ved det nederlandske IT-sikkerhetsfirmaet Fox-IT advarer mot forsøkene på å kartlegge miljøet.

There's a group of fake recruiters on LinkedIn mapping infosec people's networks. Not sure what their goal is yet, just a heads-up to others

— Yonathan Klijnsma (@ydklijnsma) August 18, 2015

Ikke overrasket

Roar Thon er fagdirektør for sikkerhetskultur i Nasjonal sikkerhetsmyndighet (NSM). Han er også kjent med at norske sikkerhetseksperter har blitt kontaktet av de samme LinkedIn-profilene.

- Jeg har hørt at enkelte har fått henvendelser fra de profilene det har vært snakk om. Dette kom i midten av august. Generelt er jeg ikke overrasket over at sosiale medier brukes til informasjonsinnhenting, som kan ha ulike formål, sier Thon til digi.no.

Slik kartlegging har Thon tatt opp i mange foredrag som han utrettelig har holdt i en årrekke.

Hvilke motiver som ligger bak kartleggingen er ikke godt å vite. I verste fall er det en trusselaktør med en klar agenda, sier fagdirektøren.

- Vi kan heller ikke utelukke at det kan være et forskningsprosjekt. Det har vi sett tidligere, så jeg tar det forbeholdet.

Et eksempel han trekker fram er Transparency Toolkit som for noen år siden analyserte over 27.000 LinkedIn-profiler fra sikkerhetsfolk knyttet til USAs forsvar og forvaltning. Prosjektet avdekket at forsvarsleverandører, militære og ansatte i etterretningen titt og ofte røper hemmelige kodenavn og overvåkningsprogrammer de egentlig ikke har lov til å dele offentlig.

Tenk deg om

Kartlegging av personer som jobber med informasjonssikkerhet, som i denne saken, kan ifølge Roar Thon avdekke trender og retninger som opptar bransjen. For eksempel.

- Det er et universelt problem med sosiale medier at informasjonsinnhenting er ganske ideelt til det jeg kaller sosial manipulasjon. Vi har ved tidligere angrep mot norske virksomheter sett eksempler på at man har hentet inn betydelig mengder informasjon i forkant av angrepet, forteller Thon.

- Vi har også hatt eksempler med falske profiler der noen har forsøkt å «bli venner» med norske offiserer under tjeneste i Afghanistan og så videre. Man bør tenke seg om to ganger før man bli venner med eller nettverker med gud og hvermann.

Dette har Thon selv opplevd for bare noen uker siden. Da fikk han kontakthenvendelser i sosiale medier fra kinesiske personer som representerte klesindustri, av alle ting. Han så ingen grunn til å akseptere disse.

All etterretning dreier seg egentlig om å samle informasjon og legge et puslespill bit for bit.

- Selv det å ikke finne informasjon kan være en bekreftelse, alt ettersom hva man leter etter, påpeker Thon.