Den svenske avisen Expressen har avslørt at flere svenske politikere under pseudonym har skrevet hatefulle kommentarer på nettet. Avsløringene har fått stor oppmerksomhet i vårt naboland og har allerede fått konsekvenser for enkelte av de berørte politikerne. Vi kommer tilbake til dette i denne saken. Først litt bakgrunn.

Kommentar- og diskusjonstjenesten Disqus brukes av en lang rekke nettsteder og blogger i inn og utland. Brukerne kan logge seg på med ulike typer kontoer, men må alltid oppgi en e-postadresse.

Normalt, når en Disqus-bruker skriver en kommentar på et nettsted, så vil den eller de som administrerer og modererer kommentartjenesten på dette nettsted kunne se blant annet den e-postadressen hver enkelt bruker har oppgitt. De fleste nettsteder ønsker å ha en viss kontroll over det som skrives på på sidene, og tilgang på e-post kan gjøre det enklere å diskutere et innlegg med skribenten, uten å måtte gjøre det i all offentlighet.

I hvilken grad e-postadressen som benyttes avslører hvem som står bak, er opp til den enkelte bruker å velge. Dersom man bruker formatet fornavn.etternavn@firmanavn.no, er det ikke så mye tvil. Dette gjør at for eksempel digi.no vet hvem som skriver under pseudonym i vårt kommentarfelt. Vi vil selvfølgelig aldri offentliggjøre slik informasjon. Men brukere som ønsker å være helt anonyme, bør definitivt bruke en e-postadresse som ikke inneholder identifiserende navn eller uttrykk.

Det er også slik at selv Disqus-administratorer kun kjenner til e-postadressene til brukerne som faktisk har skrevet noe på nettstedet vedkommende har ansvar for. E-postadressen til brukere som kun skriver på andre nettsteder, har man ikke tilgang til. I alle fall ikke offisielt.

Disqus er et moderne IT-system, og som moderne IT-systemer flest har det programmeringsgrensesnitt (API) som gir utviklere større muligheter til å integrere Disqus inn i sine egne systemer enn bare å legge noe kode på en webside. Alle brukere av Disqus har en slik mulighet.

Hatskribenter

Nå har den svenske foreningen ResearchGruppen etter alt å dømme tatt i bruk disse mulighetene til å avsløre hvem som står bak mange av pseudonymene som brukes til å undertegne rasistiske eller hatefulle innlegg på en håndfull svenske nettsteder som tillater slikt.

Av 55 000 registrerte brukere på disse nettstedene, hvorav mye antas å være skyggekontoer og gjestebrukere, har ResearchGruppen kunnet identifisere 6200 kommentarskribenter. På disse nettstedene er omtrent 1500 brukere som daglig skriver innlegg. Av disse har 406 blitt identifisert og nærmere gransket.

Ved hjelp av dette har man kunnet lage statistikk over hvem de typiske hatskribenten er. Mer om dette finnes i dette innlegg.

I samarbeid med avisen Expressen har ResearchGruppen nå gått ut med navnene på noen av disse brukerne. Et flertall av disse er mer eller mindre kjente medlemmer av partiet Sverigedemokraterna, men som ikke våger å stå fram med fullt navn når de skriver slike kommentarer. Allerede skal minst én politiker ha trukket seg fra sine verv i partiet som følge av avsløringene.

Metoden

Verken Expressen eller ResearchGruppen skriver noe om hvordan man har avslørt brukerne, men dette har kommet fram via andre kanaler.

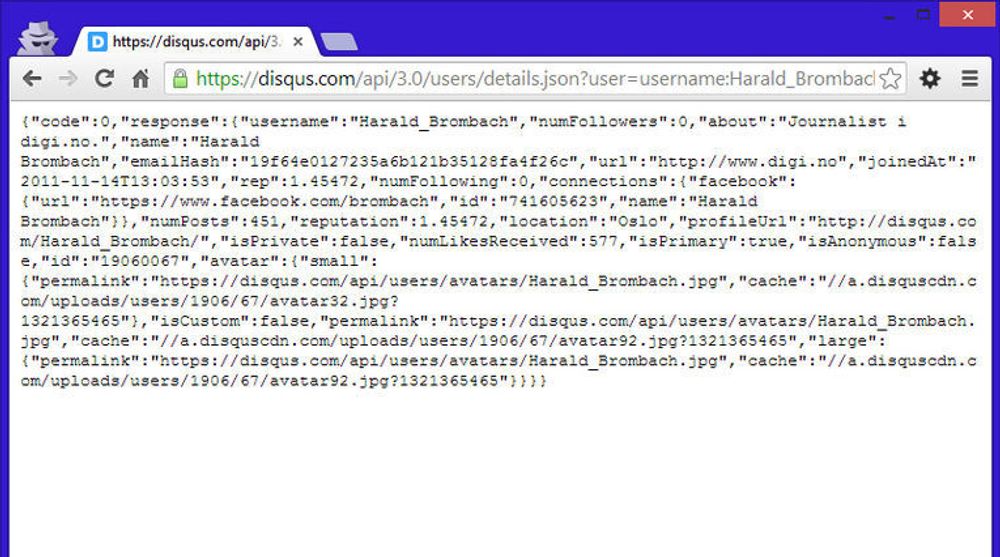

Det er nemlig mulig, via programmeringsgrensesnittene til Disqus, å hente en MD5-hashet utgave av e-postadressen til enhver Disqus-bruker man kjenner brukernavnet til. Men finnes mengder at lister over e-postadresser, for eksempel fra Adobe-lekkasjen med 150 millioner brukerkontoer. Ved å sammenligne hashen som er oppgitt i Disqus med e-postadresser man selv eller andre har hashet. Man behøver ikke akkurat høyere IT-utdannelse for å greie dette.

Også oppskriften på hvordan man finner den hashede e-postadressen til Disqus-brukerne er beskrevet i detalj av blant annet Twitter-brukeren David Remahl.

Alt man behøver å gjøre, er å opprette en applikasjon i Disqus. Da får man tilgang til blant annet en hemmelig nøkkel som man kan bruke i URL-en oppgitt nedenfor.

https://disqus.com/api/3.0/users/details.json?user=username:BrukerNavn&api_secret=HemmeligNøkkel

Kritikkverdig?

Man kan stille rekke spørsmål ved de avsløringene som har blitt gjort, blant annet om slik innsamling av personopplysninger er lovlig uten konsesjon. Man kan diskutere forsvarligheten ved å offentliggjøre hvem som står bak de enkelte pseudonymene. Til Expressen sier Martin Fredriksson i ResearchGruppen at navn bare vil bli publisert når det er publisistisk forsvarlig. At folkevalgte blir avslørt, vil nok i større grad kunne forsvares enn at mannen i gata blir det.

Man kan selvfølgelig også kritisere Disqus for å gjøre dette såpass enkelt. MD5-hashen bør jo ikke brukes til sikkerhetsformål, dels på grunn av svakheter, men også fordi det tar veldig kort tid å lage samlinger med MD5-hasher av alle mulige kombinasjoner av bokstaver, tall og andre tegn. Allerede i 2009 kunne et den gang kraftig skjermkort lage mer enn 200 millioner MD5-hasher i sekundet. I stedet anbefales gjerne hash-algoritmer som er mer arbeidskrevende og som bruker lengre tid på å generere hashen, gjerne ved å lage en hash av den til enhver tid foregående hashen for eksempel tusen ganger.

Les også:

- [13.12.2013] Robotene «tar over» nettet