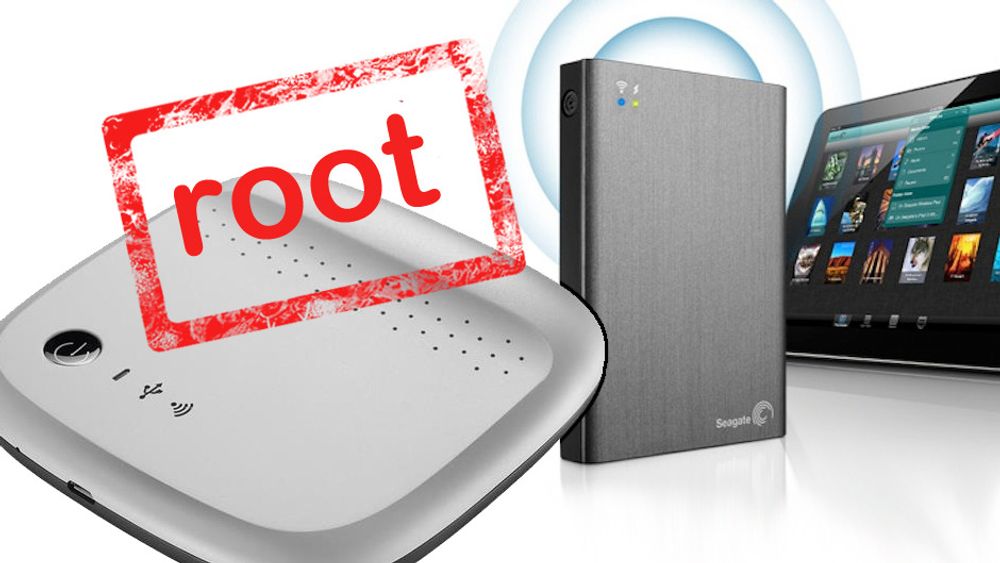

Eksperter har avdekket en udokumentert Telnet-tjeneste som kjører på trådløse harddisker fra Seagate.

Dette er lagringsenheter eller nettverksstasjoner myntet på forbrukere. Enhetene har innebygget WiFi-støtte slik at de kan benyttes uten kabler.

Hvem som helst kan aksessere filene som ligger lagret på de berørte produktene. De er nemlig utstyrt med en hardkodet root-konto med et kjent standardpassord.

Les også: Tilsynelatende legitim Android-app utnytter kjent sårbarhet

På samme nettverk

I praksis kan hvem som helst dermed tappe harddiskene for innhold, såfremt man er innen trådløs rekkevidde eller koblet på samme lokalnettverk.

Som om det ikke var nok er det funnet ytterligere to kritiske sårbarheter, som henholdsvis åpner for ubegrenset lese- og skriveadgang til enhetene.

Det er sikkerhetsforskerne Mike Baucom, J. Rach og Allen Harper fra selskapet Tangible Security som krediteres med funnet.

I sin kunngjøring opplyser de at sårbarhetene omfatter følgende produkter: Seagate Wireless Plus Mobile Storage, Seagate Wireless Mobile Storage og Lacie Fuel.

Samtidig avviser de ikke at det kan være flere berørte modeller.

- Med produkter fra en stor leverandør som Seagate er det ofte en rekke navn på det som i realiteten er samme produkt, under samme leverandørnavn eller andre navn, opplyser forskerne.

Les også: Brukte «BIOS»-funksjon til å installere hardnakket crapware

CERT advarer

Amerikanske myndigheter har sendt ut en advarsel gjennom det nasjonale organet CERT (Computer Emergency Response Team).

Det er bekreftet at sårbarhetene er til stede i fastvare (firmware) med versjonene 2.2.0.005 og 2.3.0.014, sistnevnte fra oktober 2014. Også andre versjoner kan være sårbare, blir det bemerket.

Sikkerhetsforskerne oppgir at de informerte Seagate om sine funn i mars 2015. Deretter har de gitt leverandøren rikelig med tid før kunngjøring. I mellomtiden har Seagate utviklet en oppdatert fastvare.

Ifølge CERT ble sårbarhetene fjernet med utgivelsen av fastvare med versjonsnummeret 3.4.1.105.

Berørte brukere bør snarest laste ned og installere oppdateringen. Det kan gjøres fra denne nettsiden.