Et rikt sett med moduler/funksjoner og tilførsel av ferske sårbarheter som ble utnyttet for å kapre datamaskiner via infiserte nettsider eller epost, gjorde dette til en av de mest utbredte truslene på weben for to-tre år siden.

Så raste utbredelsen som et korthus.

Kriminelle fant andre alternative angrepsverktøy da oppdateringene til Blackhole tørket inn. Det skjedde angivelig etter at bakmenn, deriblant en 27-årig russer kjent under hackeraliaset Paunch ble arrestert høsten 2013.

Samme mann har vært knyttet til Darkcode.com, et forum og en markedsplass for kjøp og salg av spionvare, skadevare, spamtjenester og så videre. Darkcode var operativt fra 2008 og fram til det ble stengt i en koordinert politiaksjon av FBI og Europol i sommer.

Ny versjon truer

Men nå er Blackhole tilbake, melder IT-sikkerhetsfirmaet Malwarebytes.

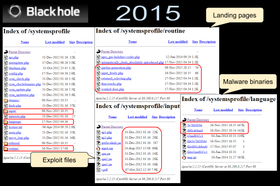

– Overraskelsen var stor da vi nå i 2015 oppdaget en trusselaktør som bruker Blackhole til å infisere brukere, til og med ved å gjenbruke eldre PDF- og Java-sårbarheter. Den eneste forskjellen er at skadevaren som installeres på ofrenes pc-er er ny, og med veldig lav deteksjonsrate, skriver selskapet i en kunngjøring.

Nærmere analyse av infrastrukturen bak etterlater, ifølge selskapet, ingen tvil om at dette er tatt rett fra kildekoden til Blackhole, som skal være lekket.

– Selv om sårbarhetene som utnyttes (for å plante skadevare) er gamle, så er det antakelig fortsatt sårbare datamaskiner der ute som kan bli kompromittert. Vi merker oss også at forfatterne bak denne Blackhole-versjonen jobber med ny landingssider, så er det mulig at det kan komme ytterligere endringer fremover, skriver Malwarebytes.