Skanningstjenesten Shodan er et fantastisk verktøy hvis du vil angripe en bedrift eller privatperson digitalt, og den kan dessuten kompromittere Tor-noder som bruker https.

Dette hevder sikkerhetskonsulentene Claus Vesthammer fra Improsec og Keld Norman fra Dubex, som begge lever av å angripe bedrifter for å teste sikkerheten deres.

For med minimal teknisk kunnskap kan man enkelt og greit søke i Shodans massive database etter for eksempel åpne servere eller nettkameraer koblet til internett. Man kan se hvilke versjoner de kjører, og dermed også hvilke kjente sårbarheter som kan lirke dem opp.

Enklere blir det nesten ikke.

– Folk farter rundt og lager kaos med Shodan. Overalt. Det er det perfekte stedet å starte som hacker, inntil man selv har infiserte maskiner nok til å skanne internett, sier Keld Norman, som er sikkerhetskonsulent i Dubex.

Selv fastholder mannen bak tjenesten at hensiktene dens er gode, og at tjenesten hjelper sikkerhetsfolk mer enn den gagner hackere.

– Vi titter aldri bak brannmurene til folk, og vi taster aldri så mye som ett passord for å se om folk fremdeles bruker de passordene som de fikk med da de i sin tid kjøpte produktet, garanterer John Matherly, som grunnla tjenesten som et enkeltmannsprosjekt. I dag har Shodan drøyt ti medarbeidere og flere enn 2,5 millioner betalende kunder; blant dem flere store bedrifter.

Serverer servere på sølvfat

Med Shodan kan man også søke på bestemte land. På den måten kan man med noen få klikk finne for eksempel private norske hjemmeservere, spekket med bilder, videoer og filer som ikke er beskyttet med passord.

På bare få minutter kunne Keld Norman overfor danske Version2 vise hvordan adskillige private NAS-servere var online og åpne.

– Dette er altfor enkelt. Det krever ingenting utover litt tålmodighet hvis man bare bruker gratisversjonen av siden, som viser et begrenset antall treff per side, forklarer Keld Norman, som i likhet med mange andre i hans bransje også har kjøpt seg adgang til tjenesten.

De danske NAS-serverne er praktisk talt lagt ut på internett helt åpent – og Shodan hjelper alle med å finne dem i mylderet. Det gjelder forøvrig også SCADA-systemer, som ofte styrer diverse industrielle systemer.

– Databasen er gullgruve for dem som vil angripe – med samtykke eller ikke. Vi kan finne ut av enormt mye om sikkerheten til en bedrift ved bare å titte på Google og Shodan, forteller sikkerhetskonsulent Claus Vesthammer fra Improsec.

Både Claus Vesthammer og Keld Norman mener derfor at verktøyet er litt for nyttig.

– I Improsec har vi diskutert Shodan flere ganger, og vi har kommet fram til at tjenesten klart er mest verdifull for folk som vil angripe, ikke forsvare systemer. Deriblant naturligvis også oss, som penetrasjonstester, sier Claus Vesthammer.

Åpner for billig auto-hacking

Keld Norman har dessuten vist Version2 eksempler på hacking-bots som kan samkjøre informasjonene fra Shodan med for eksempel hacking-sett.

På denne måten kan man med informasjonen fra Shodan, som forteller hvor det er sikkerhetshull i den ene hånden og hacking-kits som er konstruert til automatisk å utnytte dem i den andre, fullstendig automatisere simultan hacking av enormt mange enheter.

Helt uten at man selv må gjøre noe annet enn å sette den i gang. Disse botene ligger fritt tilgjengelige på GitHub, så kombinasjonen mellom Shodan og en autohacker er absolutt tilgengelig.

Slik fungerer Shodan

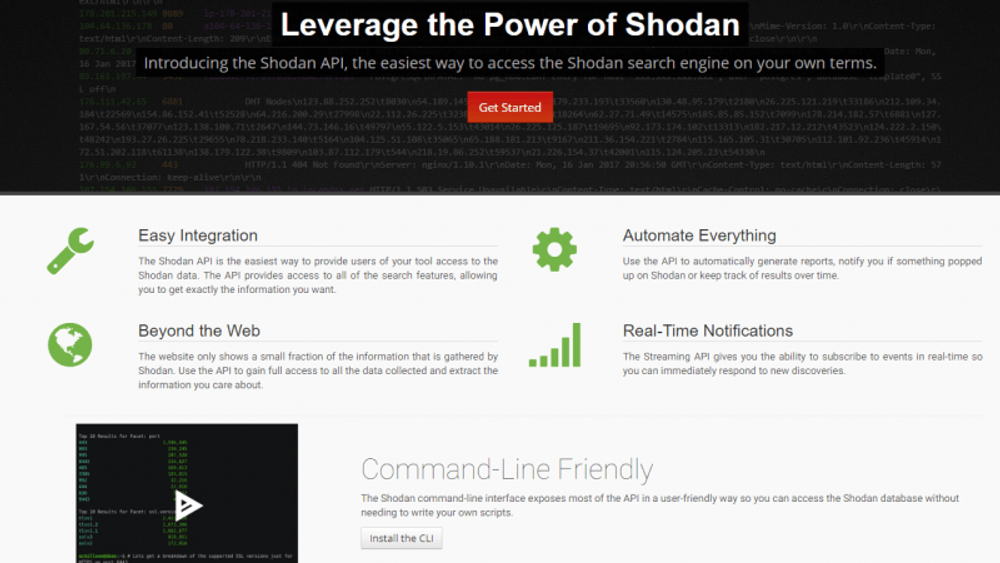

Shodan skanner i utgangspunktet internett for oppkoblede enheter og adresser. Deretter pinger den dem for å samle inn metadata om hver eneste lille oppkobling.

På denne måten finner Shodan blant annet ut av hvilken programvareversjon enheten eller siden kjører, samt hva den gir seg til kjenne som. Om det dreier seg om et ip-kamera eller en NAS, for eksempel.

Deretter deles diverse funn inn i overskuelige kategorier som brukeren av Shodan kan søke i.

I tillegg tilbyr Shodan å vise hvilke kjente trusler som de enkelte sidene er sårbare overfor.

Dette kan Shodan automatisk finne ut av via en enkel sammenligning av de versjonene som brukes av enhetene eller sidene tjenesten finner, og et register over hvilke versjoner som er sårbare overfor bestemte angrep.

– Dette kan være en fordel for sikkerhetsfolk, men også for hackere. Med Shodan kan man målrette angrep med diverse ferdigstrikkede sett som er enkle å bruke, og Shodan peker nærmest på hvilke hackersett som kan brukes hvor, forteller Keld Norman.

Ikke lagd for sikkerhetsfolk

Kategoriseringen alene skaper tvil om Shodans hensikter, mener han.

– Presentasjonen i Shodan er lagd slik at man som bruker oppfordres til å gå på oppdagelsestur. Det er ikke lagd for å sikkerhetsteste spesifikke områder eller selskaper, sier Keld Norman.

– Alle kan gå inn og gå gjenom de forskjellige kategoriene. Selv i gratisversjonen, hvor søkingen likevel er begrenset litt.

Shodans framgangsmåte er ikke spesielt avansert, og kan kopieres av alle med nok datakraft. Men en av de helt store fordelene ved å bruke Shodan i stedet for sitt eget botnet eller datasenter, er at man er anonym.

– Shodan pinger hele tiden alle servere. Så når du som forsvarer i et angrep prøver å finne ut av hvor og når hackerne startet med å se på deg, ser man bare Shodan, Shodan og Shodan, sier Claus Vesthammer.

Keld Norman forteller også hvordan han selv kan gjøre det samme som Shodan, men at det for den helt ferske hackeren er gull verdt med anonymitet og et enormt skannet register som ikke krever et botnet som må holdes oppdatert.

Version2 bringer snart et intervju med grunnleggeren og eieren av Shodan, John Matherly, hvor han utdyper synspunktene sine.

Artikkelen er levert av vår samarbeidspartner Version2.dk, en del av Teknologiens Mediehus.