Fra seniorkonsulent Ketil Heggtveit i Secode har vi fått et innlegg som vi gjengir her i sin helhet. Heggtveit leder Secodes team for IT-sikkerhetstest av infrastruktur og applikasjoner. Han har gjennom mer enn seks års kontinuerlig penetrasjonstestet systemer og tjenester i privat og offentlig sektor.

Innlegget gjelder kritikken mot BankID som er fremmet av professor Kjell Jørgen Hole ved Universitetet i Bergen. Denne kritikken er gjort rede for i flere artikler på digi.no.

Les også:

- [30.10.2008] IBM tetter sikkerhetshullet i BankID

- [06.10.2008] Komplett har tatt i bruk BankID

- [08.08.2008] Russisk mafia plantet zombier i USAs politi

- [16.07.2008] Fnyser av BankID-kritikk

- [27.06.2008] Ber myndighetene stanse BankID

- [05.06.2008] Professor får hat-post etter BankID-kritikk

- [22.02.2008] BankID kan ta jobben som offentlig digital ID

- [20.12.2007] EFN mener BankID gir dårlig sikkerhet

- [14.12.2007] Tilbakeviser at nettbankene er usikre

- [28.11.2007] Professor hacket nettbankene

- [16.05.2007] Enkelt å lamme norske nettbanker

Her er hele innlegget til Ketil Heggtveit:

Professor Kjell Jørgen Hole ved Universitetet i Bergen har vekket oppsikt i pressen med påstander om at han har hacket BankID. Dette har nådd opp til politisk toppnivå hvor statsråd Heidi Grande Røys må forklare seg i Stortinget.

Det er i allmennhetens interesse å vite mer om disse påstandene, og jeg vil her forsøke å klargjøre noen begreper for så å motbevise påstandene.

Generelt

Vi har to former for pålogging til våre banktjenester. Den inntil nå mest alminnelige er ved bruk av egen PIN-kode kombinert med engangskode fra en kodebrikke eller kodekort. Det er velkjent at dersom noen kan svindle til seg brukernavn, PIN-kode og engangskode – så har de mulighet for å logge inn på offerets nettbank. De fleste kjenner til faren for phishing-angrep hvor brukere lures til å avgi informasjon nok til at en hacker kan logge seg inn på brukerens nettbank og overføre penger.

BankID er en digital identifikasjon for sikker identifisering og elektronisk signatur på Internett og kalles et digitalt sertifikat. Sertifikatet – signaturen – kan for eksempel benyttes til signering av lånedokumenter. Den består av en offentlig del og en privat og hemmelig del, kalt offentlig og privat nøkkel. Den private nøkkelen er beskyttet med et passord. I BankID-løsningen er brukernes private nøkkel lagret i en sentral database.

Dersom en hacker får fatt i den private nøkkelen og passordet, er det igjen fare for at hackeren kan utgi seg for å være en lovlig bruker og overføre penger eller utføre handlinger i den lovlige brukerens navn.

Påstand: Professor Hole ved universitetet i Bergen har ikke brutt BankID sin sikkerhet, men benyttet velkjente metoder for å lure til seg brukerinformasjon.

«Angrep» på BankID

Professor Hole og hans forskerteam har brukt velkjente teknikker for å få tilgang til andres bankkontoer. De har utført angrep hvor en bruker blir utsatt for phishing og et «man-in-the-middle» (Mitm) angrep. De har således ikke angrepet BankID, men gjennomført velkjent svindel med påloggingsinformasjon til BankID som mål.

Phishing-angrep kan utføres mot alle brukere som benytter applikasjoner med innloggingsfunksjonalitet på Internett, og ikke bare mot nettbanker som bruker BankID. Når slike angrep utføres er det sluttbrukeren som blir lurt og ikke autentiseringsløsningen som har blitt hacket. Angrep av denne typen baserer seg på at brukerne ikke har nok kunnskap til å avdekke at de blir svindlet.

Phishing-angrep går enkelt sagt ut på å lure brukerne. Phishing er en metode til å få tak i sensitiv informasjon fra andre personer. Slik informasjon kan være personnummer, brukernavn, passord, engangskoder, kredittkortnummer og så videre. Når en person vil utføre et phishing-angrep, sendes det ut e-post hvor vedkommende for eksempel utgir seg for å være fra en bank og hvor det blir påstått at det er problemer med brukernavn. Dette kan «rettes» hvis vedkommende skriver inn brukernavn, passord og annen informasjon som kan være nyttig. Poenget er å lure brukeren til å gi fra seg passord, koder og annen vital informasjon og bruke linker i mottatt e-post til å sende dette rett til angriperen.

Man in the middle

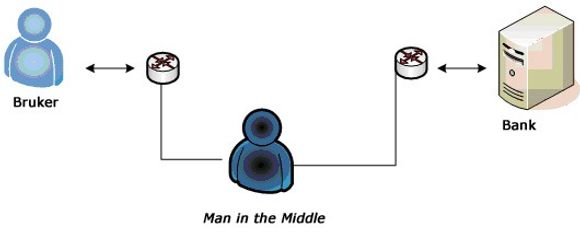

For at en angriper skal kunne utføre et vellykket Mitm angrep er det flere ting som angriperen må ha kontroll på. Dette kan han få ved først å utføre et Phishing angrep og få en intetanende bruker på kroken. Et Mitm angrep vil si at angriperen sitter mellom brukerens pc og serveren i banken. Når angriperen mottar alle data og trafikk mellom klienten og applikasjonen, kan angriperen gjøre hva han vil. Han kan legge inn data, endre data eller fjerne data.

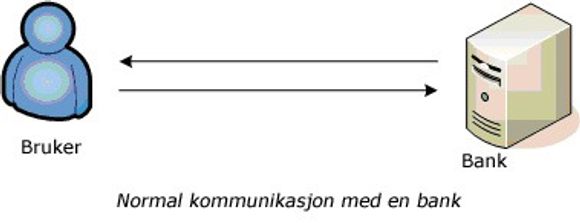

Figuren ovenfor viser normal kommunikasjon mellom en nettbankbruker og nettbanken. Kunden kommuniserer her med den ekte nettbanken.

I figuren ovenfor kommuniserer kunden ikke med sin nettbank, men med en falsk webside. Vi ser at en hacker/svindler har lurt brukeren til en falsk webside med et phishing-angrep – og lurer nettbankbrukeren til å avgi påloggingsinformasjon på den falske websiden hun eller han har kommet til. Hackeren benytter denne informasjonen direkte inn i den ekte nettbanken og fremstår overfor banken som den lovlige brukeren. Hackeren kan nå utføre alle handlinger i nettbanken. Dette betyr ikke at han har hacket selve banken eller BankID, men har svindlet til seg brukerens «nøkkelknippe» eller påloggingsinformasjon.

BankID-løsningen

Bankenes Standardiseringskontor (BSK) har som formål å ivareta forvaltningsoppgaver knyttet til betalings- og informasjonsformidling i bankenes infrastruktur. BSK har vært med på utviklingen av BankID løsningen og sørget for at den kan brukes som en felles autentiserings- og signeringsløsninger for bankene i Norge.

BankID-løsningen er en autentiseringsløsning hvor hver bruker har sitt eget digitale sertifikat. Dette sertifikatet består av en offentlig og en privat nøkkel. Den offentlige nøkkelen legges tilgjengelige på offentlige servere, mens den private nøkkelen lagres i en sentral database. Den private nøkkelen er brukerens hemmelighet. Hvis denne nøkkelen kommer i hendene på uvedkommende kan de få tilgang til brukerens data som er kryptert med denne nøkkelen eller til applikasjoner/tjenester hvor denne private nøkkelen vil gjøre det mulig å komme inn i applikasjonen. En slik privat nøkkel er ofte beskyttet med et passord. Det vil si at før en kan bruke denne private nøkkelen må en skrive rett passord.

I BankID løsningen er det valgt å lagre brukernes private nøkkel på en felles server. Det er fordeler og ulemper ved å løse lagringen av den private nøkkelen på denne måten. De største fordelene er at brukerne ikke trenger å ha lagret den private nøkkelen på egne eller andres datamaskiner og applikasjonen kan være tilgjengelige på små, enkle og håndholdte enheter. Sentral lagring gjør det mulig med vesentlig sterkere sikkerhetstiltak for å beskytte nøkkelen enn dersom denne ligger lagret (minne eller disk) på de maskiner en bruker måtte velge å benytte for å bruke nettbanken.

En mulig ulempe med sentral lagring av nøkkel er at brukeren ikke har 100 prosent kontroll på sin egen private nøkkel. Dette vil si at brukeren har overlatt all kontroll av sin private nøkkel til en sentral aktør. Det er likevel grunn til å anta at en sentral aktør valgt av bankene har bedre forutsetninger for sikker lagring enn den enkelte bruker som i de fleste tilfelle har begrenset kompetanse og forutsetninger for sikker lagring i elektroniske enheter som PC-er og håndholdte enheter.

Felles for både en sentral lagring og en lokal lagring er imidlertid at brukeren kan lures til å gi fra seg påloggingsinformasjon (phishing). Denne informasjonen kan med ulike teknikker (der MITM er en av dem) benyttes til å svindle nettbanker.

All informasjon som undertegnede har funnet tilgjengelig på Internett indikerer at professor Hole har benyttet phishing-teknikker til å forsøke å bevise at nettbanker kan svindles. Ingen informasjon tyder på at Hole på noe vis har brutt inn i BankIDs systemer, fått tak i sentralt lagrede personlige nøkler, greid å knekke de matematiske formler som ligger til grunn for signering eller kryptering (beskyttelse av informasjonen) eller på annen måte «hacket» BankID-løsningen.

Konklusjon

Det er derfor denne forfatters oppfatning at påstandene som er fremsatt knyttet til BankID i beste fall er villedende. Ut i fra informasjonen som er tilgjengelig på Internett er det ingenting som tyder på at forskerteamet til professor Hole har hacket BankID-løsningen. At de har klart å lage programmer som kan lure brukere er det imidlertid liten tvil om.

Moralen er altså at nettbankbrukere, helt uavhengig av BankID må være forsiktige med sine handlinger på nettet. Brukerne må være årvåkne ved bruk av nettbank og netthandel og spesielt med hvor hun eller han gir fra seg brukernavn, passord og engangskoder (på tilsvarende vis som ved bruk for eksempel av PIN-kode i butikk eller minibank, bruk av kredittkort på utesteder og lignende).

Undersøkte sikkerheten til 100 KI-produkter. Her er resultatet