I flere år har botnettet «Rustock» vært kjent som et av verdens største. I januar oppsummerte IT-sikkerhetsselskapet Symantec at Rustock i perioder har stått for nær halvparten av all global spam. Rustock har spesialisert seg på reklame og salg av falske legemidler, samt programvare.

Onsdag dukket representanter for Microsoft og den føderale politistyrken US Marshalls opp i kontorene til fem nettilbydere i syv amerikanske byer – Kansas City, Scranton, Denver, Dallas, Chicago, Seattle og Columbus – utstyrt med rettskjennelser for å ta beslag i fysisk bevismateriale som disker og server.

Microsoft hadde da greid å overbevise dommeren i et sivilt søksmål mot 11 personer – navnene er ikke offentliggjort – at disse maskinene utgjorde kommando- og kontrollserverne i Rustock.

Microsoft forklarer i en offisiell blogg at fysiske beslag var påkrevet for å hindre elementene bak Rustock fra å gjenopplive botnettet på et seinere tidspunkt. I uttalelser til Wall Street Journal er operasjonen sammenliknet med en «halshogging» av Rustock, og det forklares at flere titalls disker og en håndfull servere ble beslaglagt.

Mesteparten av det beslaglagte utstyret var utleid til kunder hos de aktuelle nettilbyderne. Noen av disse kundene har adresse i Aserbajdsjan. I søksmålet som utløste beslaget oppgis ingen mistanke om at nettilbyderne visste hva serverne ble brukt til.

Teknologien bak Rustock beskrives som langt mer robust og innviklet enn Waledac, et botnett som måtte avlives flere ganger i fjor før det endelig ble uskadeliggjort. Derfor var det om å gjøre for Microsoft å sørge for at Rustock ble uskadeliggjort i ett eneste slag.

Ifølge Symantec har de lykkes i det.

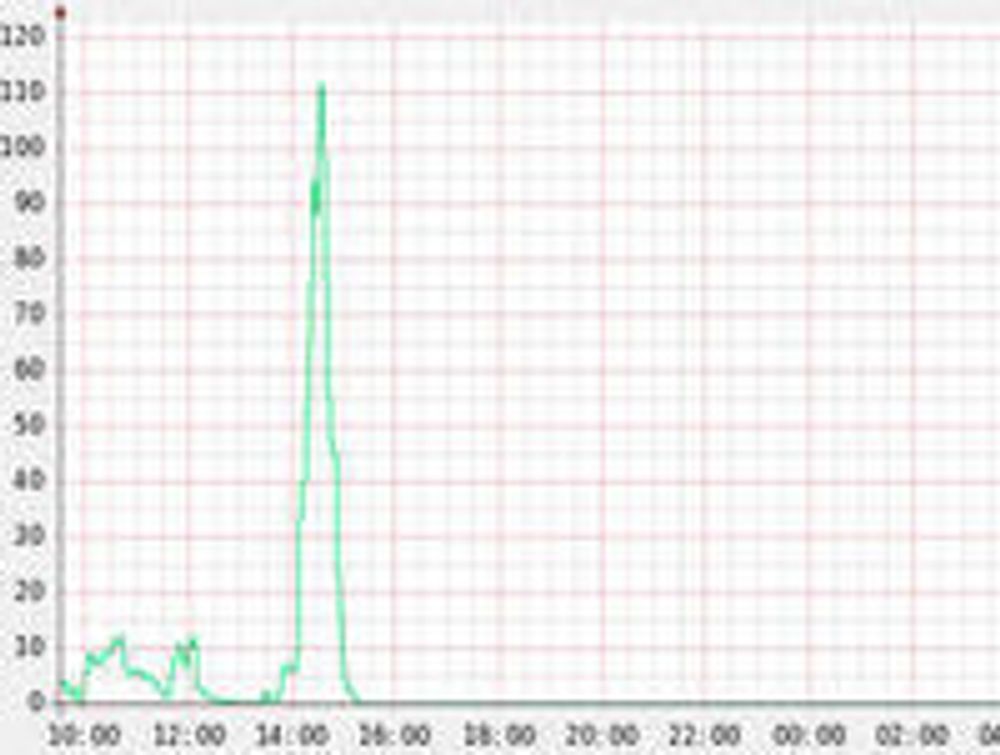

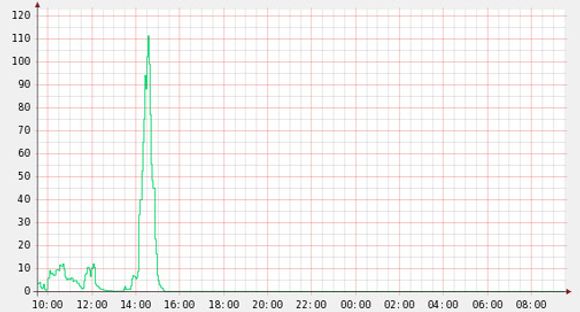

På Symantecs blogg gjengis denne grafen over aktiviteten på Rustock onsdag og torsdag denne uken:

Alle klokkeslett er oppgitt i UTC, ellers kjent som GMT. Toppen ved 14.30-tiden beskrives som typisk for Rustock. Det belegges med en graf over Rustocks aktivitet de foregående dagene.

Poenget er at siden rundt 15.30 – 16.30 norsk tid – onsdag 16. mars har Rustock vært helt død.

Microsoft understreker at dette hadde ikke vært mulig uten et bredt samarbeid mellom mange instanser, i tillegg til politi og domstoler.

Da har samarbeidet med legemiddelprodusenten Pfizer, som har spesielt rammet av Rustocks spesialisering på legemidler. De har samarbeidet med IT-sikkerhetsselskapet FireEye og med sikkerhetseksperter ved University of Washingon.

Samarbeidet har også vært internasjonal. Microsoft nevner spesielt datakrimenheten til politiet i Nederland, samt CNCERT, den kinesiske CERT-enheten (Computer Emergency Response Team). Samarbeidet med CNCERT innebærer at Rustock avskjæres fra å kunne registrere domener i Kina, forklarer Microsoft.

Etterarbeidet etter halshoggingen av Rustock er nå i gang, og krever samspill med CERT-avdelinger verden over. Poenget er å identifisere infiserte pc-er og nå ut til dem med verktøy for å fjerne Rustock-trojaneren.

Microsoft forklarer at noe av det de har observert under arbeidet med Rustock, har fått dem til å måpe. Blant annet så de hvordan én Rustock-infisert pc i løpet av 45 minutter var i stand til å sende ut 7500 spammeldinger. Det tyder på en teoretisk kapasitet på 240.000 meldinger i døgnet. Med et antatt omfang på en million pc-er, innebærer det at Rustock var i stand til å sende opptil 240 milliarder meldinger i døgnet.