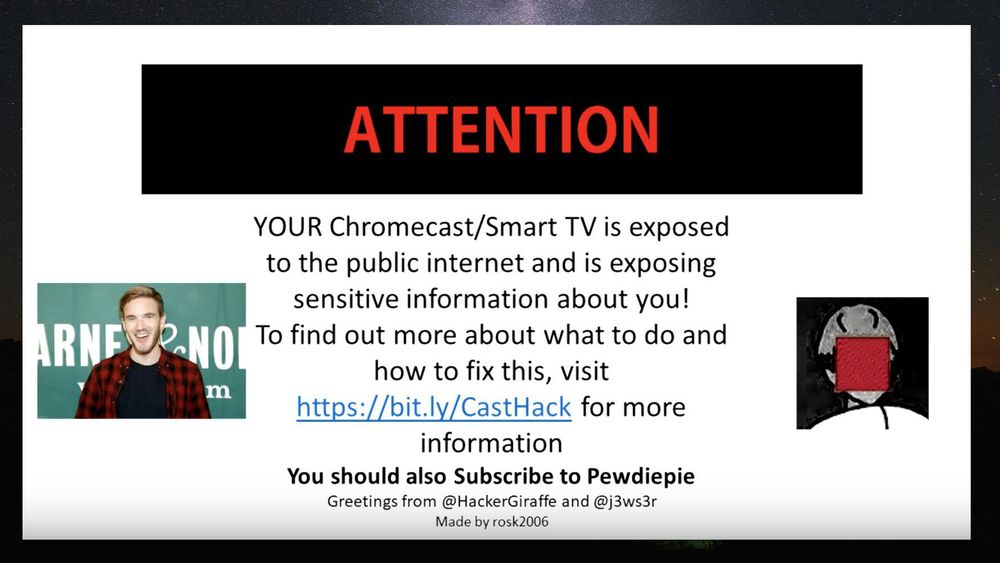

Mange brukere av Googles egne Chromecast- og Home-enheter, samt smart-tv-er og andre enheter med støtte for Chromecast-teknologien, har de siste dagene opplevd at tv-en deres i blant har begynt å vise en video som framstår som reklame for Youtube-kjendisen PewDiePie. Dette er et angrep som gjort via Chromecast.

Det er ikke lenge siden en rekke personer opplevde at skriveren deres begynte å skrive ut oppfordringer om å følge PewDiePie på Youtube. Bak denne kampanjen sto en hacker som kaller seg for TheHackerGiraffe. Hovedhensikten med kampanjen skal ha vært å rette søkelyset mot skrivere som er åpent tilgjengelige via internett.

CastHack

TheHackerGiraffe står også bak det nye angrepet, som kalles for CastHack, men nå i samarbeid med hackeren j3ws3r. Nok en gang er hensikten å rette søkelyset mot nettverkstilknyttede enheter som er dårlig sikret av brukerne.

Verken skrivere eller Chromecast-enheter er ment å være direkte tilgjengelige på utsiden av et lokalnett, men mange slike enheter kan likevel aksesseres av enhver med internettilgang fordi enhetene befinner seg bak en internettruter som er dårlig konfigurert.

Universal Plug and Play

Brukerne som de siste dagene har opplevd å få PewDiePie-reklame vist via Chromecast-enheten, har enten satt opp ruteren til å videresende noen av nettverksportene 8008, 8009 og 8443 til Chromecast-enheten, eller så er ruteren satt opp til å støtte Universal Plug and Play (UPnP). Begge deler gjør at uvedkommende kan få full tilgang til Chromecast-enheter på innsiden av ruteren og gjøre mer enn bare spille av video på den.

Det med video kan være ille nok. Til CNET News forteller j3ws3r at de for eksempel kunne ha lagt inn et lydspor i videoen som sier «hey Alexa, buy me 5,000 toilet rolls». Noe tilsvarende demonstreres i videoen nedenfor.

Rådet fra TheHackerGiraffe er at UPnP skrus av en gang for alle på ruteren og at eventuell videresending av de nevnte portene deaktiveres. Det at UPnP er grunnleggende usikkert, er svært gammelt nytt. UPnP bør derfor skrus av helt uavhengig av om man har en Chromecast-enhet eller ikke.

Hvordan UPnP kan skrus av, varierer fra rutermodell til rutermodell. Trolig er det mest i eldre rutere at dette er aktivert som standard, men det kan man ikke ta for gitt.

Via denne siden er mulig for alle med en internettilknyttet enhet å teste om UPnP er aktivert i nettverket som enheten er tilknyttet.

Enkelt og webbasert

Kommunikasjonen med Chromecast er webbasert. Mye kan gjøres fra en vanlig nettleser, og enda mer med spesialiserte verktøy som curl, uten noen form for autentisering. Dette har vært kjent i flere år, men Google har ikke gått med på at det er en sårbarhet.

– Dette er ikke et problem spesifikt for Chromecast, men i stedet resultatet av ruterinnstillinger som gjør smarte enheter, inkludert Chromecast, offentlig tilgjengelig, sier en talsperson for selskapet til CNET.

Tusenvis

TheHackerGiraffe og j3ws3r sluttet å spille av de nevnte videoene etter at de hadde greid å gjøre dette på drøyt 65 000 enheter. På CastHack-siden oppdateres stadig et tall over antallet eksponerte enheter. Dette har i skrivende stund passert 79 000 enheter, men vokser stadig. Ifølge søketjenesten Shodan er det nesten 180 000 Chromecast-enheter som koblet direkte til internett. Mer enn halvparten av disse befinner i Sør-Korea.

I Norge har Shodan funnet 1519 Chromecast-enheter som er eksponert mot internett. Dette er et høyere antall enn i Danmark (817), men langt lavere enn i Finland (8389) og Sverige (11 124).

Slettet

Like før denne artikkelen ble publisert, ble twitterkontoen til TheHackerGiraffe slettet. Den siste meldingen vedkommende skrev, er gjengitt nedenfor:

Les også: Det er langt fra bare Google-enheter som kan angripes med DNS-triksing