En beryktet hackergruppe som har stått bak noen av de mest kostbare og destruktive angrepene med utpressingsvirus i nyere tid – deriblant et angrep som delvis satte en stor, tysk drivstoffleverandør – skal være satt ut av spill. De har tidligere også rammet norske IKM-gruppen.

Som blant andre nettstedet Hacker News rapporterer, gikk amerikanske myndigheter nylig til storaksjon mot gruppen, i regi av etterforskningsbyrået FBI og det amerikanske justisdepartementet.

Tapp på flere milliarder kroner

Den koordinerte aksjonen skal ha ført til betydelig skade på gruppens kriminelle virksomhet – en virksomhet som har påført mange ofre svært store tap.

– I løpet av de siste 18 månedene har hackergruppen vokst frem som den nest mest utbredte utpressingsvirus-som-tjeneste-variantene i verden, basert på flere hundre millioner dollar i løsepenger betalt av ofre over hele verden, heter det i en pressemelding fra det amerikanske justisdepartementet.

Nettet har blitt litt tryggere: Gikk til storaksjon mot et av verdens farligste skadevareprogrammer

I tillegg til å ha aksjonert mot utpressingsviruset, har FBI også utviklet et dekrypteringsverktøy som skal distribueres til et hundretalls ofre for skadevaren. Byrået oppfordrer andre ofre til å stå frem for å motta assistanse fra dekrypteringsverktøyet.

Ifølge justisdepartementet har dekrypteringsverktøyet allerede hjulpet ofre både i USA og andre steder i verden med å spare til sammen 68 millioner dollar – cirka 708 millioner kroner – i løsepengeutbetalinger.

Utpressingsviruset har blant annet rammet store mengder kritisk infrastruktur, deriblant statlige institusjoner, nødtjenester, bedrifter assosiert med forsvarsindustrien, kritisk produksjon, helsevesen, skoler og mer.

Hackergruppen benytter seg ofte av en dobbel utpressingsmetode, hvor hackerne stjeler sensitive data fra ofrene før krypteringen finner sted. Bakmennene truer så med å publisere dataene på et eget lekkasjenettsted på det mørke nettet, dersom løsepengene ikke betales.

Farlig utpressingsvirus med ny egenskap: Sprer seg fra maskin til maskin på egen hånd

Hackerne slår tilbake med trusler

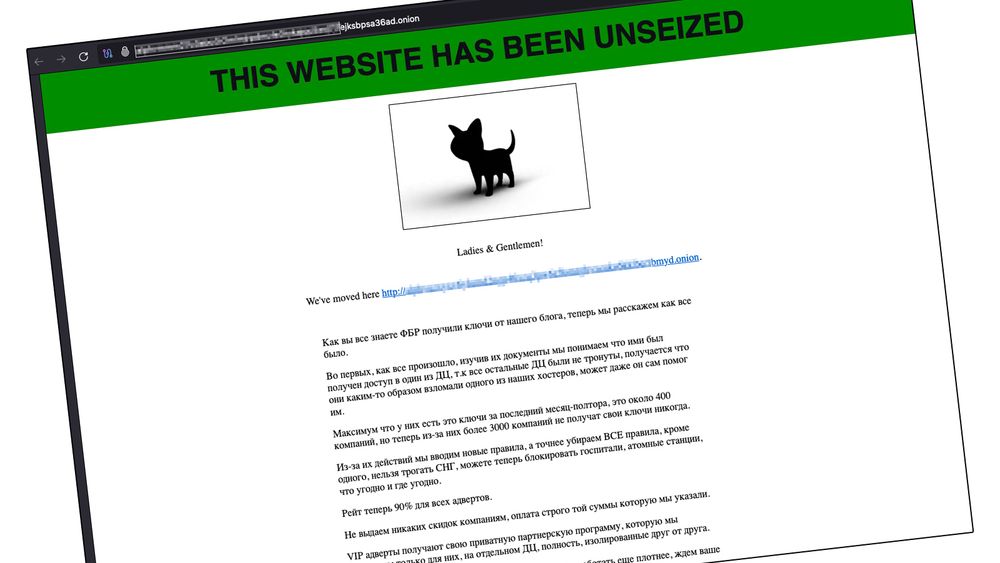

Storaksjonen mot gruppen gikk imidlertid tilsynelatende ikke helt etter planen. Som nettstedet Bleeping Computer registrerte, slo hackergruppen nemlig tilbake kort tid etter at aksjonen ble kjent. Samme dagen som FBI kunne fortelle at de hadde overvåket systemene i flere måneder, tok gruppen tilbake lekasjenettstedet og sine servere.

Lekkasjenettsiden som hackergruppen brukte til å publisere stjålne data fra ofrene, kom tilbake på nett med en truende melding.

I meldingen fra hackerne på lekkasjenettsiden, hevdes det at FBI kun fikk tak i nøklene fra de siste halvannen månedene, noe som omfatter rundt 400 bedrifter.

Som et resultat av aksjonen, hevder gruppen at hele 3000 øvrige ofre ikke lenger vil få tilgang til dekrypteringsnøklene. I tillegg sier gruppen at de fjerner alle restriksjoner på hvilke type ofre som er akseptable, og at blant annet sykehus og atomkraftverk nå er fritt vilt for hackergruppen. Beskyttelse av blant annet sykehus er noe også andre hackergrupper har brukt for å påberope seg en mer etisk linje.

Hackergruppen opplyser også i meldingen at de heretter ikke kommer til å gi noen rabatter når de krever inn løsepengene. Meldingen avsluttes med å «takke» FBI for å gjøre dem klar over feilene sine, og at de kommer til å jobbe enda hardere i tiden fremover.

I hvilken grad hackerne vil gjøre alvor av truslene, gjenstår å se.

Sikkerhetsforskere advarer: Et av de farligste Windows-virusene har nå dukket opp på Mac-plattformen