De to rekordstore DDoS-angrepene som blant annet digi.no har omtalt i det siste, har til felles at de har utnyttet en svakhet ved åpent tilgjengelige servere med programvaren Memcached. Svakheten gjør det mulig å rette enorme mengder med nettverkstrafikk mot én eller noen få IP-adresser.

Allerede i slutten av februar kom Memcached-prosjektet med en oppdatering som endrer standardinnstillingene, slik at protokollen som utnyttes i angrepene, UDP, er deaktivert som standard.

Bakgrunn: Aldri har noen blitt utsatt for et kraftigere DDoS-angrep

«flush all»

Selv om mengden av åpent tilgjengelige Memcached-servere skal ha blitt kraftig redusert i det siste, er det mange nok igjen til fortsatt å kunne skape trøbbel. Men denne uken har det blitt presentert en løsning for også dette. Den omtales som en «kill switch», en nødbryter.

Ved å studere den innkommende trafikken under et angrep, kan man se hvilke servere som utnyttes i angrepet. Ved å sende en «flush all»-kommando til hver av disse serverne, ugyldiggjøres mellomlageret i serverne, inkludert det som måtte ha blitt lagt igjen der av angriperne.

Det er selskapet Corero Network Security som hevder å ha oppdaget denne metoden. Verktøyet skal ha vist seg å være 100 prosent effektiv under reelle angrep. Men selskapet tilbyr denne nødbryteren bare til egne kunder. Corero tilbyr tjenester som beskytter kundene mot blant annet DDoS-angrep.

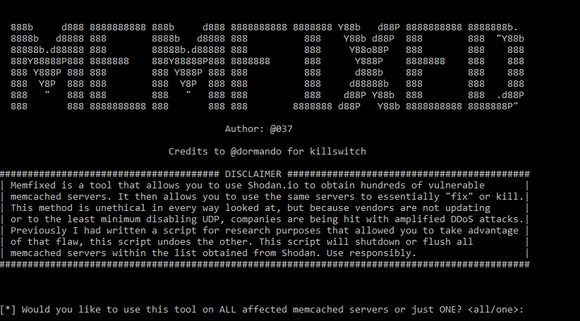

Memfixed

Men i går kom sikkerhetsspesialisten Amir Khashayar Mohammadi med et nytt, Python-basert verktøy, Memfixed, som kan gjøre det samme og betydelig mer. Men en del av denne ekstrafunksjonaliteten bør man nok unnlate å benytte.

Ifølge Bleeping Computer kan Memfixed slettet mellomlageret til Memcached-servere som er oppgitt i en tekstfil, servers.txt, som legges i samme mappe som Memfixed-programmet. Da vil verktøyet sende «flush all»-kommandoen til hver av disse serverne, noe som skal kunne stoppe angrepet.

Men Memfixed kan også kobles til programmeringsgrensesnittet til søketjenesten Shodan for automatisk innhenting av IP-adressene til berørte Memcached-servere. Da vil Memcached-mellomlageret til alle disse serverne bli tømt, ikke bare de serverne som brukes i et bestemt og aktivt angrep.

Mohammadi skriver selv at metoden er uetisk uansett hvordan man ser på det.

Men i tillegg til «flush all»-kommandoen, støtter Memfixed også en «shutdown»-kommando. Også denne kan sendes til de berørte Memcached-serverne. Men siden den rett og slett skrur av Memcached på serveren, tråkker man over en grense ved å benytte den. For da risikerer man at hele tjenesten til den som eier serveren stopper å fungere. Da har man tatt steget fra å være en som beskytter seg selv mot angrep, til selv å være en angriper.

Rekorden varte ikke lenge: Nytt, massivt DDoS-angrep har blitt avverget

Datatyveri

Corero Network Security skriver for øvrig også at Memcached-svakheten kan brukes til å stjele data, i praksis alt som legges i mellomlageret til tjenesten.

– Memcached-protokollen ble designet for å bli brukt uten innlogging, noe som betyr at alt du legger til i en sårbar Memcached-server kan bli stjålet av enhver på internett, uten brukernavn, passord eller revisjonsspor, skriver selskapet. Nøklene som er knyttet til dataene skal nemlig kunne avsløres ved hjelp av en enkelt debuggingskommando. I tillegg vil angripere kunne modifisere dataene i mellomlageret, uten at dette oppdages av servereieren.