Siden nyttår har mange tusen databasesystemer som er åpent tilgjengelige på internett, blitt angrepet av ondsinnede. Det dreier seg om databasesystemer av typen MongoDB, hvor angriperne rett og slett har slettet databasen og krever løsepenger for å gjenopprette den.

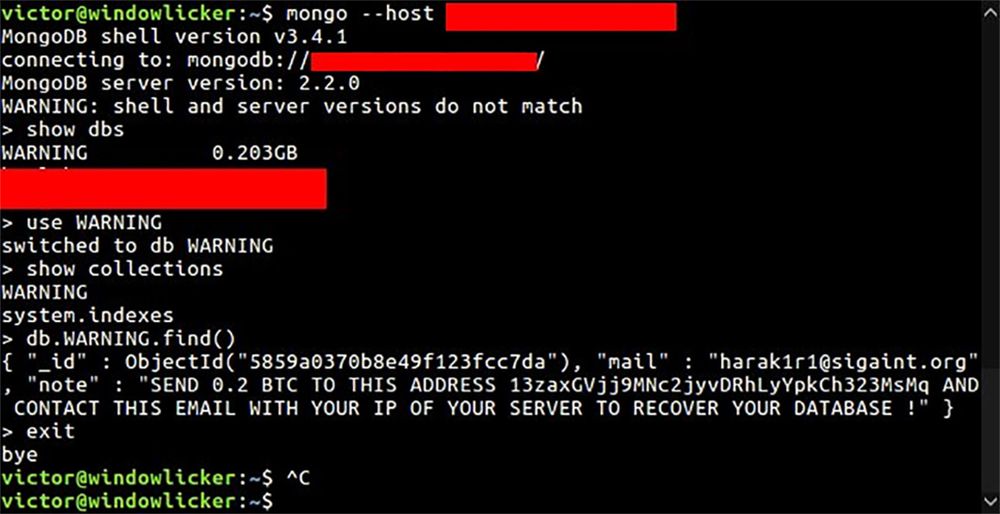

Victor Gevers, en medgründer av sikkerhetsinitiativet GDI Foundation, fant den 27. desember i fjor et første tilfelle hvor en slik MongoDB-database var blitt slettet og erstattet med en beskjed om å betale 0,2 bitcoins til en gitt adresse for å få gjenopprettet database.

Kraftig økning

I tiden etter ble det funnet flere tusen databaser som var blitt berørt på samme måte, trolig med samme person eller gruppe som stod bak. Men senere skal en rekke ondsinnede personer ha latt seg inspirere til å gjøre det samme, noe som har ført til at antallet kidnappede databaser har vokst kraftig.

En oversikt som Grevers vedlikeholder sammen med Niall Merrigan i Capgemini Norge, viser at det til nå har blitt funnet 27 663 servere som har blitt angrepet. Ifølge Merrigan skal antallet ha steget med omtrent 15 000 bare i løpet av gårsdagen. I løpet av noen timer skal minst 93 terabyte med data ha blitt slettet.

Enkelte av løsepengekravene er nå så høye som 1 bitcoin, for øyeblikket drøyt 7600 kroner. Det er lite som tyder på at angriperne faktisk har tatt kopi av dataene, så de angrepne databaseeierne frarådes uansett å betale løsepengene. Men ifølge denne «kontooversikten», ser det ut til at flere har betalt.

Kom med advarsler

Man kan vanskelig s at angrepene har kommet som noen overraskelse. Allerede i 2015 ble det advart om at flere titalls tusen MongoDB-databaser ligger åpent eksponert mot internett. Dette ble varslet av Shodan, en av flere tjenester som blant annet gjør det mulig å søke etter servere som lytter på nettverksporten man oppgir.

Grevers viste nylig til tall fra ZoomEye som alene tyder på at antallet åpent tilgjengelige MongoDB-database-servere er på rundt 100 000.

Noe av bakgrunnen for problemet er at standardkonfigurasjonen til MongoDB tidligere var slik at dataserveren åpnet for tilgang over internett, angivelig via en passordfri administratorkonto. Dette har senere blitt endret, men det påvirker i stor grad bare nye installasjoner.

Shodan-gründer John Matherly understreket for ett år siden svært sterkt at problemet på ingen måte er unikt for MongoDB. Han nevnte da at databasesystemer som Redis, CouchDB, Cassandra og Riak er like påvirket av feilkonfigurasjoner.

Les mer: Her ligger 35.000 databaser åpne for misbruk

Anbefalinger

Selskapet MongoDB kom for noen dager siden med et blogginnlegg som omtaler angrepene. Det understrekes der at angrepene kan unngås dersom man bruker de sikkerhetsmekanismene som er innebygd i MongoDB. Ikke minst gjelder dette tilgangskontrollen, som alene kan hindre at angriperne får tilgang til dataene, dersom den er konfigurert på riktig måte.

MongoDB-administratorer bør, uansett om deres databasesystem har blitt angrepet eller ikke, sikre at tilgangskontrollen og andre sikkerhetsinnstillinger i MongoDB er konfigurert på en sikker måte.

Man bør også sjekke om det har blitt lagt til eller modifisert brukerkontoer, og om tilstanden til alle databaser er som den bør være.

I tillegg understrekes det viktigheten av jevnlig sikkerhetskopiering. Selskapet MongoDB tilbyr tjenester for kontinuerlig sikkerhetskopiering av databasene. Dette kan være nødvendig for noen. For andre kan en daglig kopi være tilstrekkelig, så lenge man tar vare på også en del eldre kopier. Ellers risikerer man at databasen angriperne har opprettet, overskriver originalen også i sikkerhetskopien.

MongoDB-selskapet påpeker også at dataene som har eksponert på nettet, må antas å være kopiert. MongoDB-brukere anbefales derfor å følge sine interne rutiner for datainnbrudd.

Mer om Shodan: Hackernes svar på Google