Tirsdag kveld kom Microsoft rutinemessig med sikkerhetsoppdateringer til selskapets produkter. I alt 87 sårbarheter har blitt tatt hånd om, hvorav 12 er kritiske og 6 er nulldagssårbarheter, det vil si at detaljer om dem har blitt offentliggjort før sikkerhetsoppdateringen ble utgitt. Så langt er det ikke kjent at noen av dem er blitt utnyttet i faktiske angrep, men trolig er det bare et tidsspørsmål før det skjer.

Det er spesielt én sårbarhet som peker seg ut i den retning. Den finnes i TCP/IP-stakken til Windows 10 og nyere utgaver av Windows Server. Sårbarheten er knyttet til håndteringen såkalte ICMPv6 Router Advertisement-pakker. Den kan utnyttes i fjernangrep til å kjøre vilkårlig kode på systemet.

Bad Neighbor eller Ping of Death

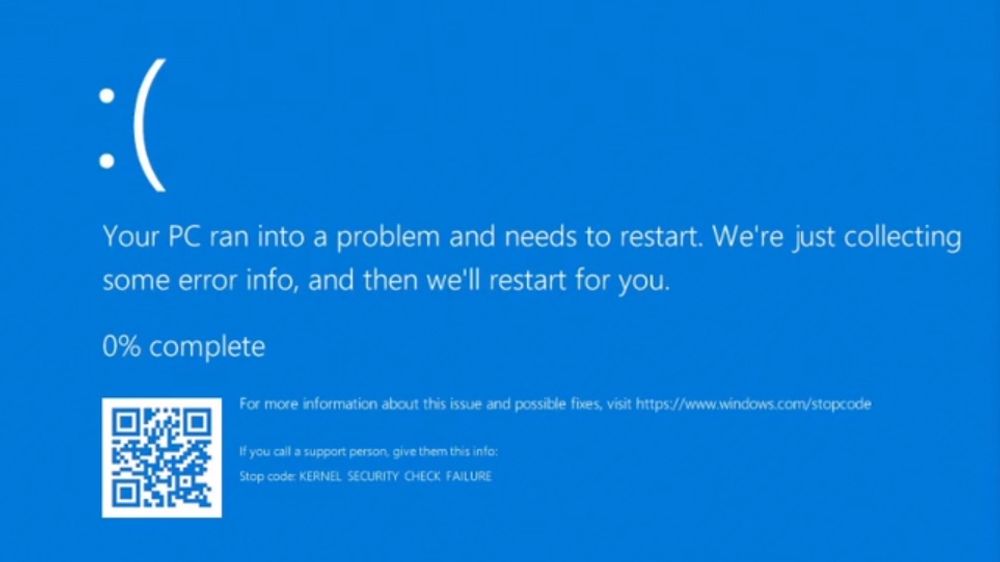

Ifølge McAfee har konseptbevis for utnyttelser av sårbarheten vist at sårbarheten både er svært enkel å utnytte og fullstendig pålitelig. Sikkerhetsselskapet har gitt sårbarheten navnet «Bad Neighbor» fordi den er knyttet til Neighbor Discovery-protokollen. Når sårbarheten utnyttes, resulterer dette i en umiddelbart blåskjerm (Blue Screen of Death). Den kalles derfor for «Ping of Death» av sikkerhetsselskapet Sophos.

Sophos mener at det er sannsynlig at skadevare som utnytter sårbarheten vil ha ormegenskaper, det vil si at den kan spre seg automatisk fra PC til PC.

I videoen nedenfor demonstreres utnyttelse av sårbarheten.

Dette er nok også årsaken til at blant annet U.S Cyber Command advarer spesifikt mot denne sårbarheten og anbefaler alle å installere sikkerhetsoppdateringene med en gang.

Alternative mottiltak

Ikke alle har mulighet eller ønske om å installere Windows-oppdateringer umiddelbart. Det er ikke sjelden at slike oppdateringer fører til andre feil hos enkelte brukere. I dette tilfellet finnes det midlertidige løsninger som hindrer utnyttelse av sårbarheten.

Én mulighet er rett og slett å skru av støtten for IPv6 i Windows. En annen er på deaktivere den sårbare ICMP-funksjonen. Det sistnevnte kan gjøres med følgende Powershell-kommando:

netsh int ipv6 set int *INTERFACENUMBER* rabaseddnsconfig=disable

Google avslører nulldagssårbarhet i Windows – blir utnyttet av hackere