Det finnes mange måter å hente ut data fra systemer gjennom nettverk, men når det gjelder å hente data fra datamaskiner som er fysisk isolerte fra nettverk – såkalt «air-gapped» – er mulighetene betydelig færre. Nå har det dukket opp en ny, kreativ metode på dette feltet.

Nettstedet The Hacker News rapporterer om en hacketeknikk som innebærer å bruke lyset på PC-skjermen til å sende data mellom maskiner som er fysisk isolerte fra hverandre.

Usynlig RBG-manipulering

Metoden ble utarbeidet av sikkerhetsforskere ved Ben-Gurion University i Israel, som beskriver teknikken i teknisk detalj i et eget forskningsdokument. Nederst i artikkelen kan du se en demonstrasjonsvideo.

Fremgangsmåten går ut på å benytte skadevare på offerets maskin til å få tak i sensitiv informasjon, deriblant passord, krypteringsnøkler og sensitive dokumenter.

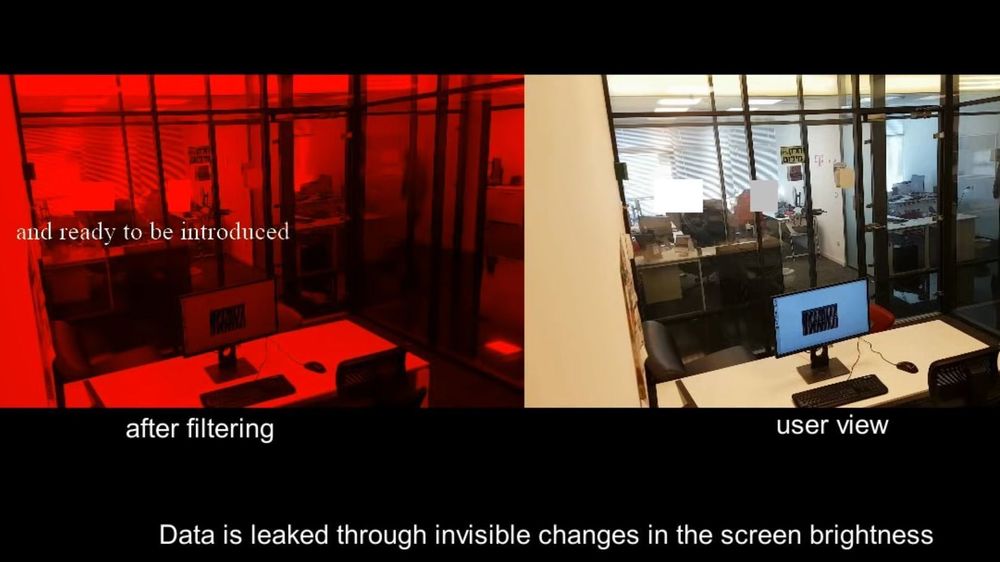

Denne informasjonen kodes deretter av en spesialisert del av skadevaren og kommuniserer informasjonen via ørsmå endringer i lyset på skjermen som representerer binære sekvenser – bytes.

Mer spesifikt endret forskerne de spesifikke RGB-komponentene i hver enkelt piksel. Disse endringene er så små og så raske at de ikke kan oppfattes av det blotte øyet, og er derfor helt usynlige for brukeren.

Forskere har utviklet skadevare som kan stjele data via strømkabler

Fanges opp av kamera

På den andre siden benytter hackerne for eksempel et kompromittert sikkerhetskamera eller et webkamera som er rettet mot skjermen og dekoder signalene til lesbar informasjon ved hjelp av programvare. Siden teknikken er usynlig kan den benyttes til og med mens offeret bruker PC-en.

Overføringshastigheten er riktignok ikke allverdens. Ved å endre den røde fargekomponenten i pikselen, som viste seg å være mest effektivt, oppnådde forskerne en bitrate på 10 bits per sekund og en maksimal kommunikasjonsavstand på 9 meter på grunn av fysiske begrensninger. Mye lengre avstander er imidlertid mulig.

I likhet med andre metoder for lekking av informasjon mellom fysisk isolerte systemer må offerets PC også allerede være infisert av ondsinnet programvare som tar seg av innhenting og eksfiltreringen av data, som reduserer trusselnivået noe.

Forskerne betegner likevel teknikken som en trussel, særlig med tanke på at denne type metoder ikke er på radaren til eksisterende anti-lekkasjesystemer.

Alle detaljene finner du i forskningsdokumentet.