Tidlig på morgenen i går ble det oppdaget minst to mistenkelige tilfeller hvor globale rutingtabeller for trafikken til 80 virksomheter eller nettsteder, inkludert Google, Apple, Facebook, Microsoft, Twitch, NTT Communications og Riot Games, ble sendt via en russisk aktør.

Relativt kortvarig

Ifølge BGPmon skjedde dette i to separate perioder som begge varte i tre minutter. Men Qrator Labs opplyser at de to periodene bare utgjorde toppene i en hendelse som varte i mer enn to timer.

Internett ble skapt på en tid da deltakerne var få og stolte på hverandre. Selv om en del av dem har blitt modernisert noe, avhenger internett fortsatt av mange av teknologiene som ble utviklet på 1970-tallet.

Protokollen BGP (Border Gateway Protocol) er blant disse teknologiene. Den brukes til ruting av trafikk mellom internettleverandører i alle størrelser.

Kapring

Det er ikke helt uvanlig at det oppstår rutingsfeil eller BGP-lekkasjer som skyldes konfigurasjonsfeil. Men det som skjedde i går betegnes som en kapring.

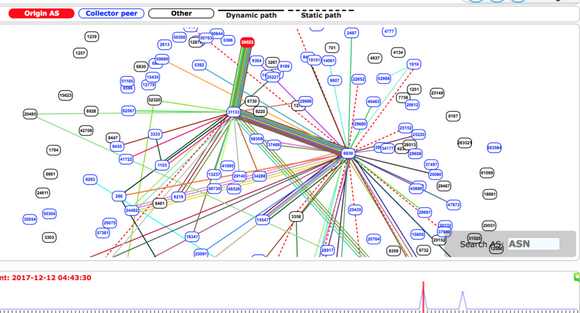

Dette skyldes delvis at det dreier seg om en mengde velkjente internettaktører med mye trafikk og at de blokkene av IP-adresser som ble omrutet, er nye og mer spesifikke prefikser (IP-adresseblokker oppgitt med CIDR-notasjon – for eksempel 192.168.1.0/24 – hvor det bakerste tallet angir størrelsen på blokken) som det ikke er vanlig å se på internett. Men også at den aktuelle aktøren – i denne sammenheng kalt for et Autonomous System (AS) og oppgitt som «Origin AS of 39523 (DV-LINK-AS)» – ikke har kunngjort noen prefikser på mange år, dersom man ser bort fra et spesielt tilfelle.

Dette tilfellet skjedde i august i år og involverte også den gang blant annet Google. Dette førte til at internett falt ut i blant annet deler av Japan.

Med hensikt

– Dette betyr at dette ikke bare er en enkel lekkasje, men at noen med hensikt setter inn disse mer spesifikke prefiksene, muligens med den hensikt å tiltrekke trafikk, skriver BGPmon.

Til tross for at gårsdagens hendelse var relativt kortvarig, anses den som betydelig fordi kunngjøringene til den russiske aktøren, som ikke er nærmere identifisert, ble akseptert av et stort antall andre aktører, inkludert noen virkelig store: Level3, Cogent, Zayo, Hurricane Electric, Nordunet og Telstra.

Manglende filtrering

– Denne kapringen kaster lys over et vanlig problem som oppstår på grunn av mangelen på rutefiltrering. Vi kan gi AS39523 skylden for hendelsen, men uten skikkelig filtre hos de mellomliggende transittilbyderne er vi dømt til å se tilsvarende hendelser på nytt og på nytt, skriver Qrator Labs.

– Vi vil oppfordre alle nettverkene som er involvert i denne hendelsen til å vurdere sine rutefiltreringsstrategier og i alle fall implementere prefiksbaserte BGP-filtre på alle forbindelser mot kundene deres.

Les om et tidligere tilfelle med BGP-problemer: – Bygget som et korthus