Hackerne bak løsepengevirusangrepet på hotellselskapet Intercontinental Hotels Group (IHG), har slettet en stor mengde virksomhetsdata, herunder epostkorrespondanse, etter at hotellkjedens IT-sikkerhetsfolk forhindret videre spredning av skadevaren. Det melder BBC.

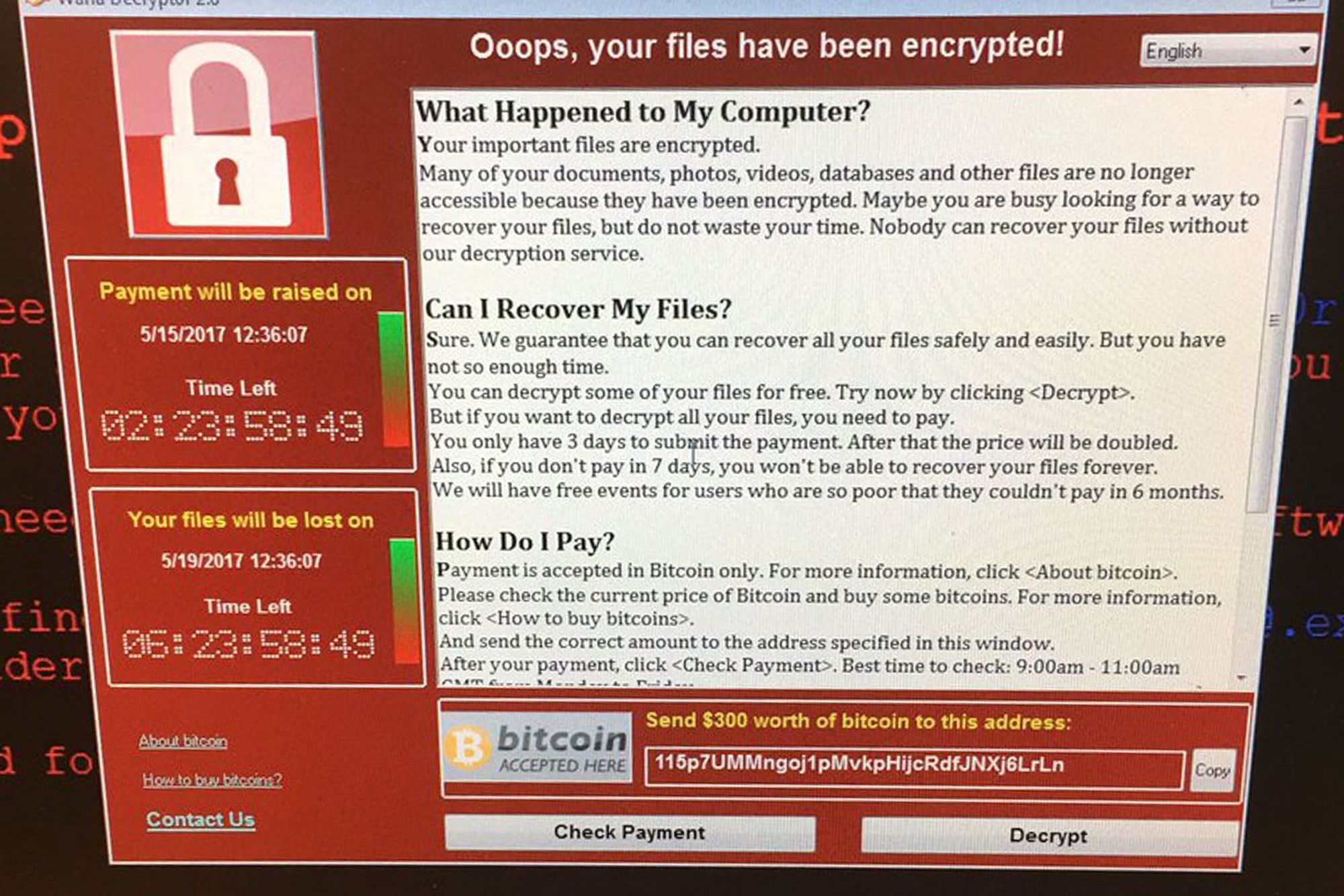

– Vårt angrep var opprinnelig planlagt til å være et løsepengeangrep, men selskapets IT-team klarte å isolere serverne før vi fikk en sjanse til å rulle det ut, så da bestemte vi oss for å ha det gøy. Vi utførte et wiper-angrep (wiper – skadevare for aggressiv sletting av innholdet på lagringsenheter, ofte også partisjonsinformasjon, red.anm.) i stedet, sier en av hackerne til BBC via Telegram.

Angrepet rammet IHG, som driver mer enn 6.000 hoteller på verdensbasis, deriblant Crowne Plaza i København, i begynnelsen av september. Det resulterte i trøbbel med hotellenes løsninger for booking og innsjekking.

Angivelig er ingen kundedata kompromittert.

Hackerne fikk ifølge BBC adgang til IHG sine IT-systemer gjennom å lure en medarbeider til å laste ned skadevare via et vedlegg i epost. Deretter skal de ha klart å omgå et system for tofaktor-autentisering, før de fant fram til innloggingsdetaljer til virksomhetenes interne passordhvelv.

Adgangskoden var Qwerty1234.

IHG opplyser at kundesystemer er i ferd med å vende tilbake til en normal driftssituasjon, men at enkelte tjenester fortsatt kan oppleve utfall.

Denne artikkelen ble først publisert på Version 2

Økende trussel: – Vi kan ikke fjerne problemet helt