OPPDATERT: Kort tid etter at digi.no publiserte denne saken så ble nettstedet vi omtaler tatt ned. Det oppgis at «siden er midlertidig nede pga.vedlikehold».

Lyst til å prøve deg som finansminister? Lære litt om statsbudsjettet? Få svar på hvorfor bil og bensin er så dyrt i Norge?

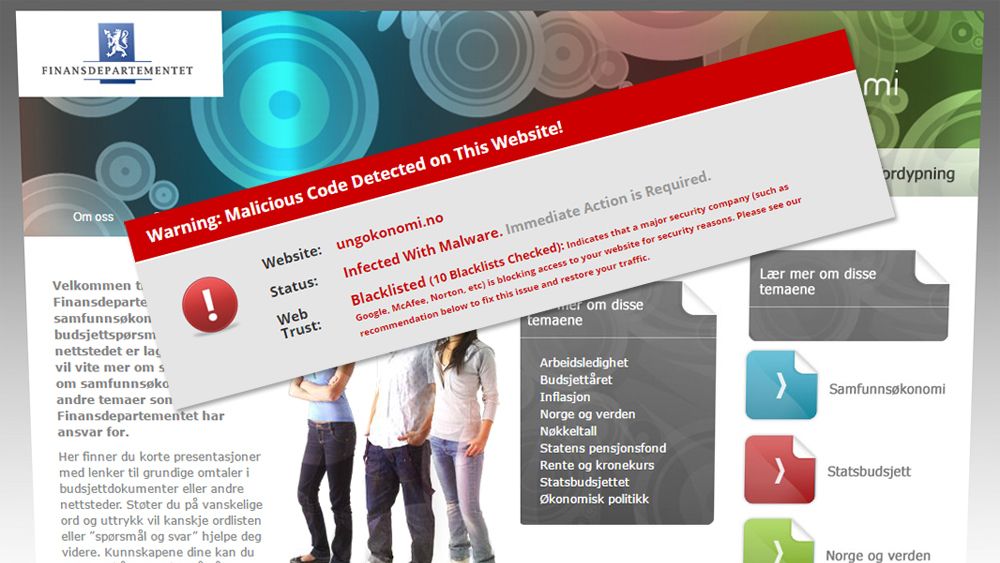

Slike spørsmål lover regjeringens nettsted ungokonomi.no svar på.

Er du i målgruppen bør du likevel vokte deg for å besøke sidene. De er nemlig infisert av ondsinnet programvare.

Les også: – Svært beklagelig at dette har skjedd, sier Finansdepartementet

Svartelistet

Google og en rekke andre tjenester har svartelistet informasjonsportalen, som tilhører Finansdepartementet.

– Det er plantet et ondsinnet JavaScript på sidene. Det er av en type vi har sett ganske aktivt tidligere, men ikke på en stund. Det tyder på at scriptet har ligget der lenge, sier avdelingsleder Erik Alexander Løkken, avdelingsleder i landets største IT-sikkerhetsfirma, Mnemonic.

– Ren crimeware

Ifølge Løkken er det vanlig at slike script sender brukere videre til et nettsted med mer skadevare, såkalte exploit kits, som forsøker å kompromittere datamaskinen din gjennom sårbarheter i nettleseren.

Vi ba også seniorforsker Snorre Fagerland i Symantec undersøke. Han forteller at dette scriptet redirigerer til en server i Makedonia.

– Derfra blir det servert en serie med URL-er (nettadresser) som presenterer brukeren for diverse «tilbud» - fra «PC repair» til «surveys». Dette er ikke blant det aller verste man kan bli utsatt for, men er plagsomt og unødvendig. Jeg oppfatter det som ren automatisert crimeware, sier Fagerland.

Det er altså digital vinningskriminalitet de besøkende på Finansdepartementets portal om samfunnsøkonomi og budsjettspørsmål blir eksponert for.

Sårbarhet i Joomla

Løkken i Mnemonic forteller at ungokonomi.no kjører på en sårbar utgave av webpubliseringsverktøyet Joomla.

– Versjonen de kjører har hatt en sårbarhet. Det betyr ikke at det er denne som har blitt utnyttet, men Joomla er noe vi har sett veldig aktivt bli angrepet og kompomittert for dette formålet, sier Løkken.

Han opplevde at det makedonske domenet ikke lenger var aktivt da han sjekket, selv i samme tidsrom som Fagerland, men slikt kan endre seg raskt.

Hva et slikt script kan eksponere de besøkende for av uhumskheter er uansett ikke noe den norske informasjonsportalen har kontroll over. Besøkende kan like gjerne møte tvilsom reklame, som skadevare med kapring av datamaskinen eller mobilen som resultat.

Velkjent teknikk

Ifølge Løkken er planting av script en utbredt teknikk for å hacke seg videre inn på enhetene til intetanende besøkende.

– Typisk forsøker de å finne en sårbarhet i nettleseren din eller de prøver å lure deg til å kjøre kode som fører til at du laster ned og installerer skadevare. I det siste har særlig cryptolocker (løsepengevirus) vært utbredt, konstaterer sikkerhetseksperten.

Ingenting tyder på at akkurat dette skjer målrettet. Det er langt vanligere at kriminelle benytter seg av automatiserte verktøy som skanner tusener av nettsteder etter sårbarheter de kan utnytte.

Noen gode råd

Hva bør de som har driftsansvaret for et nettsted gjøre for å reduserer risikoen for at de blir rammet?

– For det første bør de kontinuerlig følge med på de aktuelle applikasjonene de har installert og sørge for å oppdatere mot kjente sårbarheter. Så kan det også plasseres applikasjonsbrannmurer foran, som begrenser muligheten for å bruke applikasjoner på andre måter enn de strengt tatt er ment å brukes til, sier avdelingsleder Løkken i Mnemonic.