Det å bli angrepet med utpressingsvare er den store skrekken for mange virksomheter. I noen tilfeller kan dette føre til at man senker guarden overfor andre trusler, og det er nettopp dette som har ble utnyttet i en massiv epostkampanje i midten av mai.

Ifølge Microsoft Security Intelligence, som omtaler kampanjen i en serie twittermeldinger, inkluderte epostmeldingene et bilde som så ut som et PDF-vedlegg, men som lastet skadevare når det ble åpnet.

Det dreide seg om en ny versjon (1.5) av en skadevare kjent som STRRAT, en trojanerfamilie som ble oppdaget i fjor og som er kjent for litt uvanlig atferd, nemlig å late som at den krypterer filene til ofrene. I virkeligheten legger den bare til endelsen. crimson bak alle filnavnene på Windows-baserte PC-er. Dersom ikke brukeren faktisk sjekker om innholdet i filen er endret, kan dette ha like stor effekt som om filen skulle være kryptert. Men i virkeligheten dreier det seg bare om avledning.

Full fjernstyring

STRRAT, som er en skadevare av RAT-typen (Remote Access Trojan), er i praksis en bakdør som kan brukes til å fjernkjøre kommandoer på den kompromitterte datamaskinen, for eksempel for å samle inn innloggingsinformasjon eller å registrere alt som skrives på tastaturet.

Ifølge G Data var de første utgavene av STRRAT Java-baserte og avhengige av at Java Runtime Environment (JRE) allerede er installert på systemet. Noen nyere versjoner skal kunne installere JRE selv, men det er uklart om dette gjelder den nye 1.5-versjonen. Nå som de færreste vanlige brukere har behov for å ha JRE installert på PC-en, er dette en forutsetning for å nå bredt ut.

Frykter Trump-politikk vil gjøre IT dyrere: – Lurt å fremskynde innkjøp

Verdens første «løsepengevirus»

Nevnte G Data har for øvrig en interessant relasjon til utpressingsvare, gjennom Eddy Willems som er ansatt som IT-sikkerhetsekspert i selskapet.

I desember 1989 jobbet Willems for et forsikringsselskap i Belgia. Han hadde mottatt en diskett som var blitt sendt ut i tusentall til mottakere over hele verden, blant annet til deltakerne av WHOs Aids-konferanse som ble arrangert i Stockholm en stund i forveien.

%25201%2520(2)%2520(1).png)

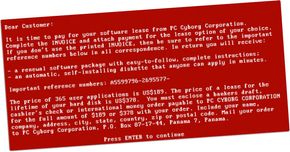

Disketten så ut til å inneholde informasjon om Aids, i tillegg til programvare som utgjorde et interaktivt spørreskjema om sykdommen. Men i tillegg inneholdt den en trojaner som krypterte sektorer i rot-katalogen til PC-en harddisk.

Disse detaljene kan man lese i Virus Bulletin som ble utgitt i januar 1990.

Willems' opplevelser ble nylig omtalt av CNN Business. Han forteller at noen få dager etter at han satte disketten inn i PC-en sin, låste den seg og det ble vist en melding på skjermen som krevde at han skulle sende 189 dollar i en konvolutt til en postboks i Panama.

Willems greide å reversere harddiskendringene og mistet ingen data. Han fikk også mange forespørsler fra andre om hvordan han hadde løst det, men sier til CNN at det var mange som mistet mye arbeid på grunn av dette.

Som Digi.no tidligere har omtalt, ble synderen fanget til slutt. Det var en evolusjonsbiolog med doktorgrad fra Harvard som stod bak utpressingen. Han skal ha blitt erklært mentalt uegnet til å bli stilt for retten.

G Data regnes i dag som verdens eldste produsent av kommersielle antivirusverktøy. Det tyske selskapet kom ifølge CNN med sitt første produkt av denne typen i 1987.

Stoltenberg: Henter nok en statssekretær fra Digitaliseringsdepartementet