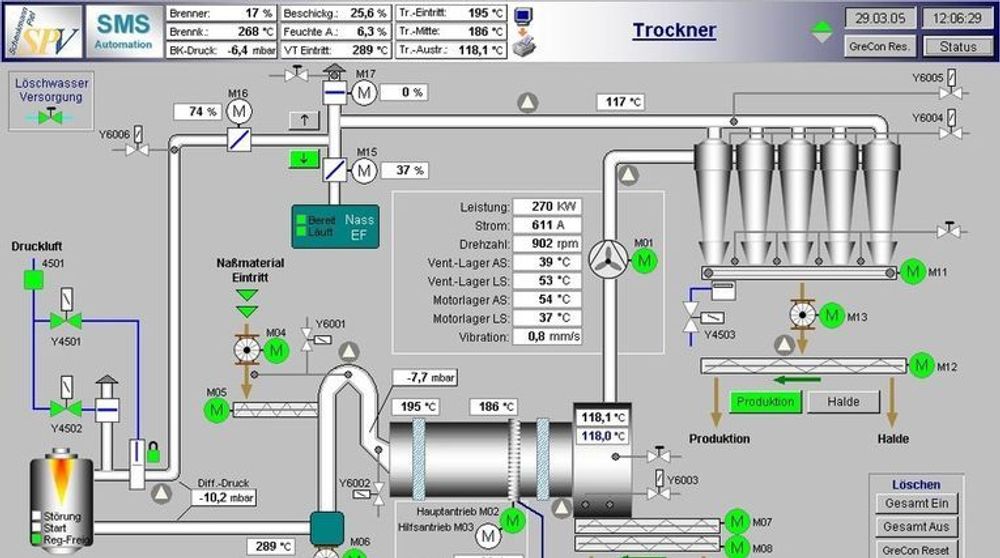

Digi.no skrev i går om oppsiktsvekkende sikkerhetshull i Scada-systemet Simatic fra Siemens, blant annet om hvordan standardpassordet «100» i visse tilfeller gjenopprettes automatisk når en administrator prøver å endre det.

Les også:

- [22.12.2011] Slakter sikkerheten i kritiske Siemens-system

Saken ble i går fulgt opp av en advarsel fra USAs offentlige kontrollorgan for kybersikkerhet i industrielle systemer, ICS-CERT (Industrial Control Systems Cyber Emergency Response Team) som er underlagt Department of Homeland Security.

I advarselen Siemens SIMATIC HMI Authentication Vulnerabilities (pdf, 4 sider) listes alle variantene av Simatic med sikkerhetshull i autentiseringsrutinene.

Advarselen slår fast at Siemens har vært klar over disse manglene, og har til hensikt å utbedre dem gjennom «Service Packs» i løpet av januar 2012.

Dette bekreftes i en kort notis, datert 22. desember, på Siemens' nettsted for industriell sikkerhet. Her erkjennes innsatsen til Billy Rios – sitert i artikkelen til digi.no – og Terry McCorke som avdekket og varslet dem om sårbarhetene. Siemens innrømmer å ha blitt underrettet allerede i mai 2011.

Det er sårbarhetene avdekket i mai som skal rettes i januar. Siemens skriver at Rios og McCorke har meldt om ytterligere sårbarheter som de avslørte i desember. Disse sårbarhetene granskes nå. Det oppgis ingen tidsfrist for en eventuell fiks for de nyeste sikkerhetshullene.

Informasjonssjef Christian Jahr i Siemens Norge sa i går til digi.no at det finnes flere hundre installasjoner av Simatic i Norge.