Det er tatt store beslag i elektroniske enheter, kontanter og dyre biler.

Etterforskningsgruppen mener de 12 personene skal ha stått bak alvorlige dataangrep mot 1800 ofre i 71 land. Et av ofrene er norske Hydro.

Kostet Hydro 800 millioner

Aksjonen begynte tirsdag 26. oktober, og en delegasjon fra Kripos er i Ukraina for å hjelpe til.

– Arbeidet fremover, både i Ukraina og i Norge, vil i det vesentlige være knyttet til avhør og

gjennomgang av store datamengder som er sikret i forbindelse med aksjonen, sier seksjonsleder Håvard Aalmo for datakriminalitet i Kripos.

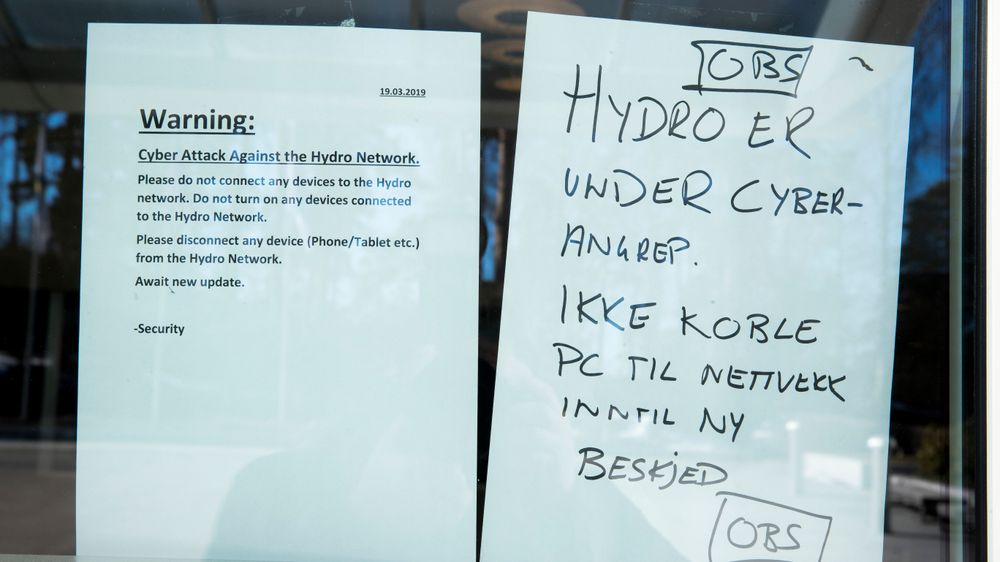

Nasjonalt cyberkrimsenter (NC3) har sammen med Europol deltatt i etterforskningen. Et løsepengevirus rammet Hydro i mars 2019. Selskapet ga ikke etter selv om angriperne krevde store summer i løsepenger.

Det kostet selskapet 800 millioner kroner å komme seg tilbake til normal drift igjen. Den operasjonen tok flere måneder.

– Aksjonen viser at det er mulig å komme videre med en anmeldelse av slike angrep. Det har vært nitid og møysommelig arbeid å finne frem til disse personene, men politiet har hatt god progresjon gjennom å følge sporene som er hentet inn i etterforskningen, sier Aalmo.

Startet i USA

Konsulenthuset har aldri hatt høyere omsetning

Norske, britiske, amerikanske, nederlandske, tyske og ukrainske myndigheter har deltatt i etterforskningen, som har blitt ledet av fransk politi.

Kripos bistår nå med å sikre bevis på invitasjon fra ukrainske myndigheter.

– Vi har etterforskere, teknikere, påtale, analyse, liaisoner og annet personell i Ukraina for å bistå i etterforskningen. NC3 har verdifull kompetanse på denne typen etterforskning som er høyt verdsatt av våre samarbeidspartnere, sier Aalmo.

Det var natt til tirsdag 19. mars 2019 at Hydro oppdaget at selskapet ble rammet av det omfattende dataangrepet. Hackerne kom seg først inn i en virksomhet i USA og spredte ondsinnet kode derfra til andre deler av organisasjonen i USA og Europa.

Hackerne rettet seg mot Active directory (AD), og angrepskoden ble så spredt rundt i det lokale nettet via gruppepolicyer.

Bevisene blir sentrale

Selskapet jobbet intensivt for å få fabrikker og produksjonssystemer over på manuell drift. Samme dag som angrepet ble kjent, steg prisene på aluminium verden over.

Håvard Aalmo i Kripos sier etterforskningen nå vil fortsette og at det er naturlig at beslagene som er tatt, blir en sentral del av det videre arbeidet.

– Vi vil samtidig rette en stor takk til våre samarbeidspartnere i andre land. Det er gjennom internasjonalt samarbeid og kraftsamlinger som dette vi kan gjøre en forskjell, sier seksjonslederen og fortsetter:

.jpg)

– Denne typen kriminalitet må løses gjennom internasjonale politisamarbeid. Den kriminelle gruppen har angrepet 1800 virksomheter i 71 land, men de trenger ikke selv å befinne seg i noen av landene for å utføre angrepene. Dermed må politiet samarbeide på tvers av landegrensene.

Støttet seg på faks og papir

Delte falsk nyhet om Støre – kan bli del av EU-gransking

Dataangrepet forsinket både lønnsutbetalinger internt i selskapet og betalinger til underleverandører.

I ukene etter angrepet måtte Hydro støtte seg på eldgammel teknologi.

Ordrer ble betjent med faks, og den tekniske avdelingen benyttet seg av penn og papir for å lage planer og diagrammer for å holde produksjonen i gang.

Den belgiske selgeren Jan Verslyppe ble redningen da dataangrepet rammet en belgisk Hydro-fabrikk. Verslyppe hadde i mange år printet ut kopier av ordrebøkene ved fabrikken Lichtervelde på grunn av sin skepsis til IT-systemene.

Internt i konsernet fikk Verslyppe kallenavnet «Dino-star», med henvisningen til at belgieren ble omtalt som en dinosaur av kolleger.

– Det er mange rundt om i Hydro som har stått på dag og natt for å håndtere problemene som følge av dataangrepet. Kolleger har stått sammen og funnet kreative løsninger for å opprettholde produksjonen og kundeleveranser, uten datasystemene de normalt har, sa kommunikasjonsdirektør Halvor Molland til NRK i april 2019.

Kilder i USA: Kina hacket sanksjonskontor