Selv om Microsoft allerede i mars kom med sikkerhetsoppdateringer som fjerner de sårbarhetene som ble utnyttet av kybervåpnene i den hittil siste lekkasjen fra The Shadow Brokers, så tyder mye på at disse verktøyene ikke har blitt fullstendig ufarliggjort. Verktøyene stammer trolig fra NSA.

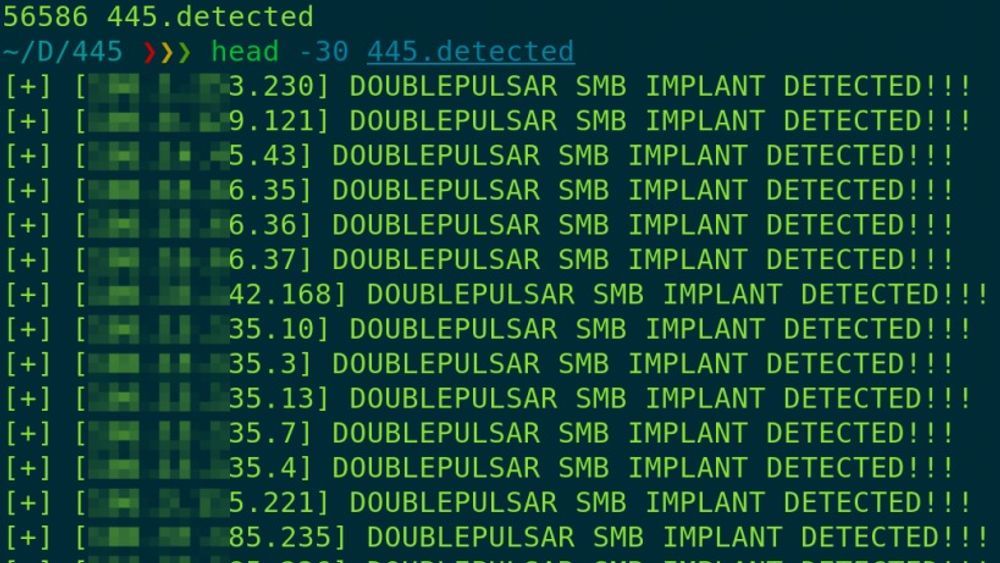

Flere sikkerhetsselskaper skal i det siste har brukt ulike verktøy for å søke etter Windows-baserte pc-er som er koblet til internett og som har blitt infisert ved hjelp av DoublePulsar, et «implantat» som på en svært skjult måte kan injisere kode inn i både «kernel mode»- og «user mode»-prosesser.

Bakgrunn: Microsoft vil ikke avsløre hvem som varslet dem om NSAs angrepsverktøy

EternalBlue

DoublePulsar installeres ved å utnytte et angrepsvåpen som i den lekkede samlingen kalles for EternalBlue. Denne utnytter en sårbarhet i Windows SMB Server. Denne sårbarheten var blant dem som ble fjernet fra Windows i mars i år.

En grundig analyse av DoublePulsar finnes her. Den er skrevet av Countercept, som også har gitt ut et fritt tilgjengelig verktøy for å fjernsjekke om pc-er er infisert av DoublePulsar. Dette kan gjøres på maskiner hvor nettverksport 445 (SMB) er åpen mot internett.

Varierende tall

Sveitsiske BinaryEdge har funnet mer enn 180 000 infiserte datamaskiner under en skanning som ble fullført i dag. Et stort flertall av disse maskinene befinner seg i USA.

Amerikanske Below0Day skal med et annet verktøy ha utført en lignende skanning den 18. mars. Selskapet fant da mer enn 5,5 millioner unike enheter med åpen 445-port, og blant disse ble det detektert drøy 30 000 maskiner infisert med DoublePulsar. Også her hørte et klart flertall av maskinene hjemme i USA.

Ifølge The Hacker News skal også Errata Security-sjef Rob Graham ha utført en slik skanning og funnet omtrent 41 000 infiserte verter.

Mulige årsaker

Det er flere potensielle årsaker til at tallene varierer. For det første tok det nok litt tid før de kyberkriminelle kunne begynne spredningen av skadevaren, etter at verktøyene ble kjent på langfredag. BinaryEdge, som har utført fire skanninger i løpet av like mange dager, og antallet infiserte systemer vokser fra dag til dag.

Hvor mange av disse maskinene som var infisert før lekkasjen, virker ukjent. Men det at antallet nå ser ut til å være kraftig voksende, tyder på at nye aktører har tatt verktøyene i bruk.

Samtidig er det kanskje noen flere som har fått installert sikkerhetsoppdateringene som Microsoft utga i mars. Det gjør at antallet infiserbare systemer er synkende.

En tredje faktor, som Ars Technica trekker fram, er at DoublePulsar i seg selv ikke gjør endringer i filsystemet, noe som gjør skadevaren vanskeligere å oppdage, men samtidig at den ikke overlever en omstart av systemet. Så tallene kan raskt synke dersom mange velger så starte pc-en på nytt. Det betyr ikke at faren er over, for annen skadevare kan bli installert via DoublePulsar.

Installer sikkerhetsoppdateringene

For å unngå at pc-en infiseres av DoublePulsar eller annen skadevare som utnytter den aktuelle sårbarheten, bør Windows-brukere snarest installere sikkerhetsoppdateringene som Microsoft har utgitt.

En del av de infiserte systemene benytter trolig eldre Windows-versjoner. Sårbarheten som DoublePulsar utnytter, har blitt fjernet i Windows Vista og nyere, men vil ikke bli fjernet i for eksempel Windows XP og Windows Server 2003.

Uansett vil det hjelpe å sette maskinen bak en brannmur som stenger for uautorisert tilgang til port 445.

I en uttalelse som er gjengitt av flere amerikanske teknologiaviser, sier Microsoft at selskapet etterforsker saken, men tviler på nøyaktigheten til rapportene.

Les også: Flere spionverktøy fra både CIA og NSA skal ha blitt lekket