For enkelte vil det være stor prestisje å ødelegge for gjennomføringen av olympiske leker og andre store idrettsarrangementer. Dette var også en bekymring i forkant av vinter-OL i Pyeongchang, Sør-Korea, i fjor. Det skjedde enkelte angrep, men disse skal i begrenset grad ha vært merkbare for utøvere og publikum.

Neste OL arrangeres i Tokyo i 2020. De japanske arrangørene skal gjøre alt de kan for å hindre at arrangementet blir forstyrret av ondsinnede hackere.

Les også: Ingen kritiske systemer berørt av kyberangrep mot vinter-OL

Storstilt tiltak

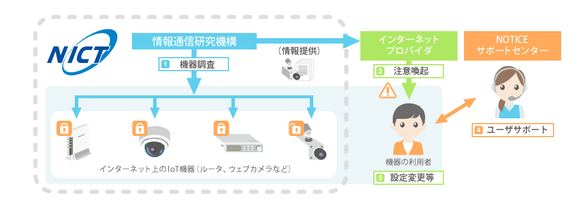

I forrige uke ble det kjent at det i japanske National Institute of Information and Communications Technology (NICT) har fått tillatelse, i form av oppdatert lovgivning, til å gjennomføre et ganske oppsiktsvekkende tiltak rettet mot IoT-enheter i landet.

Et problem med mange enheter i det som kalles for tingenes internett, er at de er tatt i bruk uten at eierne har endret standardpassordet. I andre tilfeller er det valgte passordet så enkelt å gjette at enheten like godt kunne ha vært uten passord.

Det skjer relativt ofte at slike enheter blir kapret av uvedkommende, som bruker dem i forbindelse med angrep mot andre IT-systemer.

Kun innlogging

Det NICT skal begynne med fra og med den 20. februar i år, er å teste om det lar seg logge inn på internettilknyttede enheter med enkle passord som «password», «111111», «default», og lignende. I alt skal rundt hundre vanlige brukernavn- og passordkombinasjoner testes.

Typiske enheter som vil bli testet, er bredbåndsrutere, separate webkameraer, sensorer og annet utstyrt som er tilgjengelig via en global IP-adresse.

Dersom NICT oppdager enheter som lar seg logge på ved hjelp av slike ubrukelig passord, vil instituttet ta kontakt med internettilbyderen til eieren av enheten, for å få vite hvem eieren er.

NICT vil deretter varsle eieren via epost eller lignende om hva som har blitt oppdaget og hvordan dette kan bli utbedret.

Råd om oppdatering

Dette inkluderer også informasjon om hvordan enhetens fastvare eventuelt kan oppdateres. Det hjelper lite å ha et sterkt passord dersom enheten har sårbarheter som kan gi tilgang ved hjelp av enkle verktøy. Eierne av bredbåndsrutere og andre nettverkstilknyttede enheter, bør derfor jevnlig sjekke om det har kommet fast- eller programvareoppdateringer til enhetene, og så sørge for at dette blir installert.

NICT har også opprettet en supporttelefontjeneste som kan benyttes av berørte personer.

Prosjektet gjøres i samarbeid med det japanske innenriks- og kommunikasjonsdepartementet.

Rundt 200 millioner enheter

– Altfor ofte ser vi at for eksempel webkameraer allerede har blitt hacket fordi sikkerhetsinnstillingene er for enkle, og bildene fra dem er tilgjengelige for fremmede. Noen ganger blir dette lagt på offentlig nettsteder uten at eierne er klar over det, sier Tsutomu Yoshida, en talsmann for NICT, til The Japan Times.

.jpg)

Yoshida forteller at det er rundt 200 millioner enheter som skal undersøkes på denne måten.

NICT har etablert et eget nettsted hvor det er tilgjengelig mer informasjon om initiativet. I tillegg skal det kjøres store informasjonskampanjer om initiativet i blant annet offentlige transportmidler, aviser og elektronikkforhandlere.

Leste du denne? Helium-lekkasje på sykehus fikk de ansattes Apple-enheter til å svikte