Ooops, filene dine er blitt kryptert. Vennligst betal 300 dollar i bitcoin for å låse opp datamaskinen. Du har tre dager på deg før kravet dobles. Hvis du ikke betaler innen syv dager så er filene tapt for alltid.

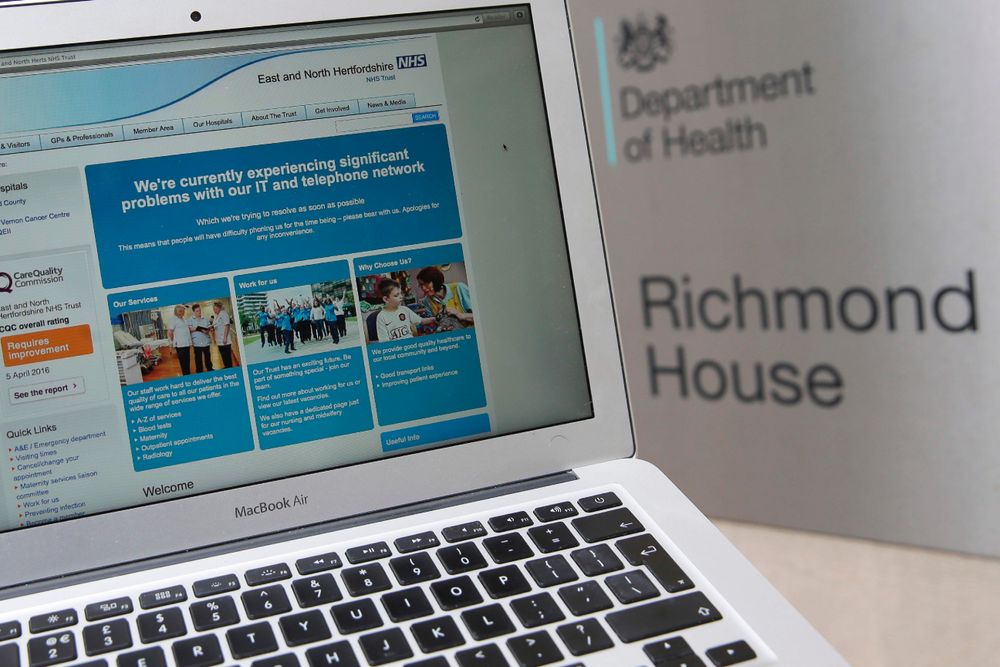

Denne meldingen dukket opp på skjermer verden over da utpressingsvaren Wannacry spredte seg svært raskt den 12. mai i år.

Helsevesenet i Storbritannia var blant de som ble hardest rammet av det globale angrepet, som traff virksomheter i mer enn hundre land.

National Health Service (NHS) og britiske myndigheter kan langt på vei takke seg selv, viser en offisiell rapport som ble utgitt sist fredag.

Skadevaren utnyttet en sårbarhet i SMB-nettverksprotokollen døpt EternalBlue til å spre seg videre. Navnet og sårbarheten stammer fra arsenalet av kybervåpen fra det amerikanske etterretningsorganet NSA, som ble lekket tidligere.

- Norge slapp unna: Helsesektoren tar lærdom etter Wannacry-angrepet (for abonnenter)

Hadde verken feilfiks eller brannmur på stell

Den knusende dommen er at angrepet kunne ha vært unngått på enkelt vis, hadde de bare sørget for å installere en sikkerhetsoppdatering til Windows, som Microsoft gjorde tilgjengelig to måneder før angrepet.

Dårlige sikkerhetsrutiner er årsaken til at et «lite sofistikert» angrep påvirket minst 34 prosent av britiske sykehus og helseforetak, ifølge riksrevisjonen National Audit Office.

Minst 81 av 236 engelske helseforetak ble rammet. Dette er dobbelt så mange som tidligere rapportert. Ytterligere 603 aktører i primærhelsetjenesten og andre NHS-virksomheter ble infisert, inkludert 595 legekontor.

Samtlige berørte hadde ikke installert feilfiksen til Windows, eller de hadde utdaterte versjoner av operativsystemet som ikke lenger støttes.

– Men, uavhengig av om virksomhetene hadde installert sikkerhetsoppdatering eller ikke, så kunne også oppdatert brannmur ha beskyttet mot infeksjon, heter det i rapporten.

Fra før er det kjent at alt fra røntgenapparater, telefoni til datasystemer med viktige prøvesvar sluttet å virke. Pasientjournaler ble utilgjengelige, ambulanser måtte omdirigeres til sykehus som ikke var rammet av skadevaren og operasjoner ble utsatt.

Det blir nå estimert at over 19 000 legetimer ble kansellert som en følge av dataangrepet. Hvor mange ambulanser og pasienter som ble omdirigert, eller hvor stort omfanget av nødetater som ikke fikk behandlet pasienter er likevel uklart, ifølge rapporten.

Ukjente kostnader

Ingen av de berørte foretakene skal ha betalt løsepenger. Det britiske helsedepartementet har tidligere anslått at angrepet medførte 180 000 pund, drøyt 1,9 millioner kroner i rene nødtiltak for å stanse utbruddet.

De store driftsforstyrrelsene må nødvendigvis ha medført betydelige utgifter både i form av kansellerte behandlinger, økt konsulentbistand, IT-støtte og arbeid med å rense systemene. Riksrevisjonen har likevel ikke klart å komme til bunns i kostnadsbildet.

Ifølge rapporten kunne det gått verre. Angrepet ville skapt enda mer kaos, hvis det ikke var for hurtig inngripen til den unge britiske sikkerhetsforskeren Marcus Hutchins (23).

Hutchins lyktes som kjent med å registrere et domenenavn, som hindret mye av spredningen til utpressingsvaren. Wannacry-helten ble senere arrestert av FBI etter deltakelse på Def Con-konferansen i Las Vegas, siktet for medvirkning til en banktrojaner.