Tidligere i dag var minst en av EDB Business Partners hjemmesider infisert med ondsinnet kode som spredte seg til besøkende som ikke brukte en oppdatert nettleser.

Saken er pinlig for EDB, som lever av å drifte noen av Norges største og viktigste kunder, deriblant store deler av norsk banknæring.

Dette ble oppdaget av Websense Security Labs. De skal ha varslet EDB om dette i går men den ondsinnede koden var fortsatt tilstede på denne siden rett før denne artikkelen ble publisert.

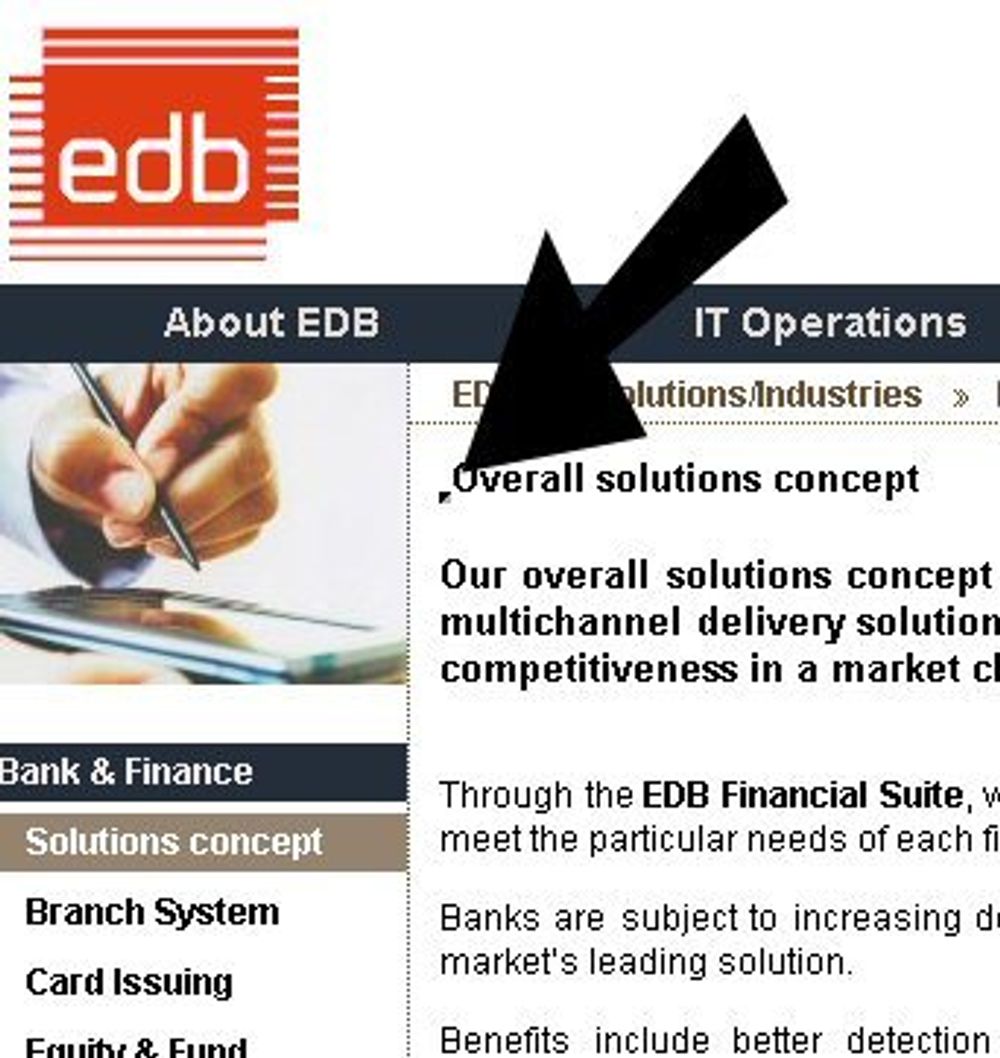

På siden kunne resultatet av koden, som skal laste ned mer kode fra en server i Kina, ses som en liten prikk før tittelen "Overall solutions concept" (se bildet nederst i saken).

Ifølge Websense Security Labs utnytter koden en eldre sårbarhet i Internet Explorer (Microsoft Data Access Components Remote Code Execution, MS06-14) som gjør det mulig å laste ned to filer, blant annet den trojanske hesten World of Warcraft.

Den ondsinnede koden vil ikke klare å infisere brukere som bruker en oppdatert utgave av Internet Explorer, eller de som bruker en annen nettleser.

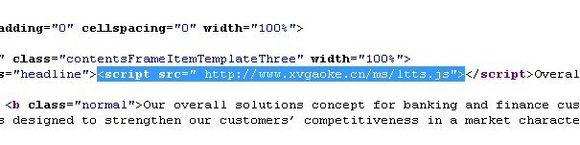

Selve koden som var satt inn på EDBs nettsted, er temmelig enkel, noe som vises i bildet nedenfor. Den laster en JavaScript-fil som i sin tur setter inn en IFRAME med mer kode på den infiserte websiden.

Torgeir Kristiansen, informasjonssjef i EDB, forteller til digi.no at selskapet foreløpig ikke vet hvordan denne koden har kommet inn på den aktuelle websiden. Kort tid etter at digi.no tok kontakt med EDB, ble siden tatt ned og den ondsinnede koden fjernet.

- Vi har foreløpig fokusert på å bli kvitt dette. Deretter må vi kvalitetssikre på alle mulige måter for å finne ut hva som egentlig skjedde, sier Kristiansen, til digi.no.

Kristiansen lover at selskapet nå vil gjøre alt for å sikre at dette ikke skal skje igjen. Han understreker at websidene er isolert fra selskapet andre systemer, og at de har andre sikkerhetssystemer rundt disse systemene. Det skal derfor ikke være fare for at andre systemer har blitt berørt.

Mer detaljer om den ondsinnede koden finnes her.