Cyberangrep med krav om løsepenger er en type vinningskriminalitet som stadig utvikler seg med nye metoder i jakten på utbytte.

Det nyeste innfallet til hackergrupperingen Alphv, kjent for kryptoviruset Blackcat, er å legge ytterligere press på offeret ved å klone offerets nettsted, melder Bleeping Computer.

URL-kapring

I romjulen la hackerne ut 3,5 gigabyte med data, som er stjålet etter et datainnbrudd hos et mellomstort amerikansk regnskapsfirma.

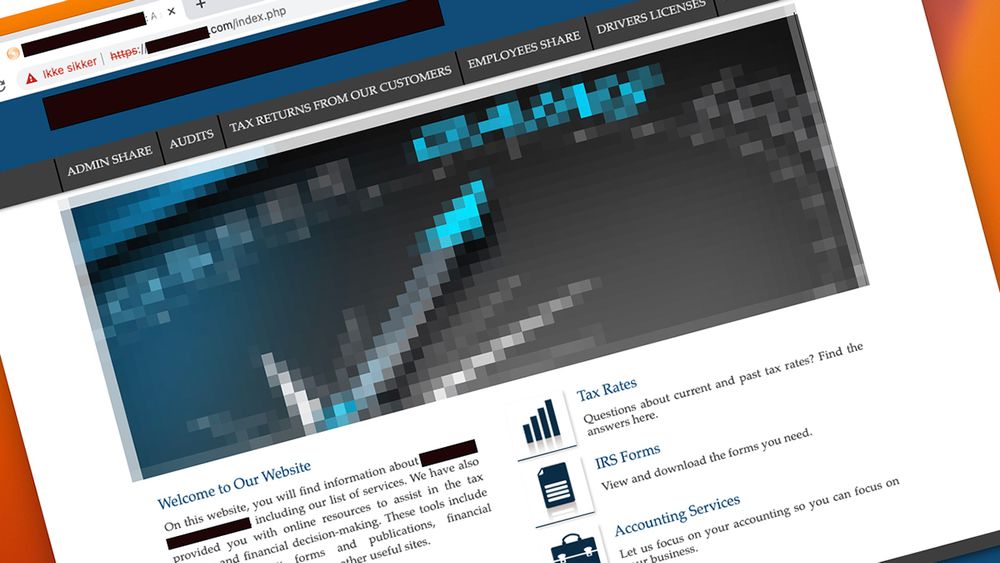

Digi har selv observert lekkasjen på det mørke nettet. Hackerne har i tillegg registrert et domene som er svært likt bedriftens domenenavn, klonet hjemmesidene deres og publisert de stjålne filene på det forfalskede nettstedet.

Angriper Microsoft 365-kontoer: Kommer seg rundt flerfaktorautentisering

Hvis man taster regnskapsfirmaets navn litt feil kan man utilsiktet ende opp på det falske nettstedet og det er vel også hensikten. Slike bedrag er gjerne kalt URL-kapring eller «typosquatting».

Denne teknikken kan være starten på en ny trend. Andre hackergrupperinger kan enkelt adoptere metoden, særlig fordi kostnadene ved å gjøre det er beskjeden, mener Bleeping Computer.

Utpressing i flere ledd

Det tradisjonelle datainnbruddet med sterk kryptering av innholdet, for deretter å kreve betalt for nøkkelen som kreves for å låse opp filene, gir forbryterne lite avkastning hvis offeret har backup.

Angripere prøver derfor å ødelegge sikkerhetskopier. Lenge har det også vært vanlig å eksfiltrere, det vil si å kopiere ut og stjele, virksomhetens filer.

%25201%2520(2)%2520(1).png)

Det åpner for såkalt dobbel utpressing med trusler om datalekkasje, som igjen kan røpe forretningshemmeligheter, skade omdømmet og medføre straffansvar ved brudd på personopplysningsloven.

Trippel utpressing er også et fenomen, definert av enkelte som trusler rettet mot offerets kunder, partnere eller andre berørte.

Open AI: Slipper KI-agent som kan surfe på nettet for deg